آموزش استفاده از Hydra در ویندوز و لینوکس

برای کرک کردن پسورد ها یکی از بهترین ابزارهای بروت فورس، hydra است . این ابزار یک لاگین یا پسورد کرکر موازی است. این نرم افزار خیلی سریعتر و قابل انعطاف تر میشود اگر ماژول آن بر روی آپشن easy یا (راحت) باشد. در آموزش قبلی به آموزش نصب hydra پرداختیم. در این مقاله به آموزش استفاده از Hydra در ویندوز و لینوکس می پردازیم .

آموزش کار با hydra در ویندوز

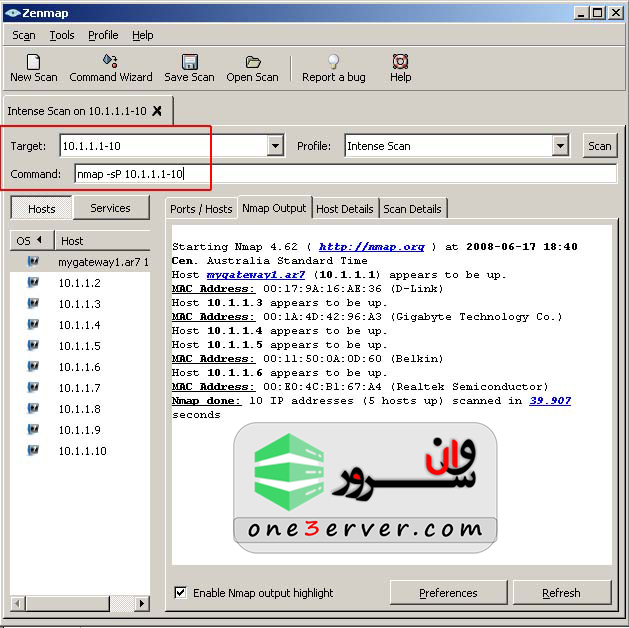

در این مثال ما رنج IP زیر را اسکن میکنیم :

10.1.1.1-10خب نسخه گرافیکی Nmap را باز می کنیم و در نهایت رنج مورد نظر را به آن می دهیم تا ببینیم کدام از هاست ها یا همان میزبان ها فعال هستند و منتظر نتیجه اسکن میمانیم :

خب همانطور که مشاهده می کنید یکی از IP ها به آدرس 10.1.1.1 فعال است و از آنجایی که شماره شبکه آن اولین عدد است به احتمال زیاد گیت وی و یا همان روتر است و همچنین چون معمولا پسورد مورد استفاده برای روتر ساده است پس ما این آدرس آی پی را انتخاب می کنیم .

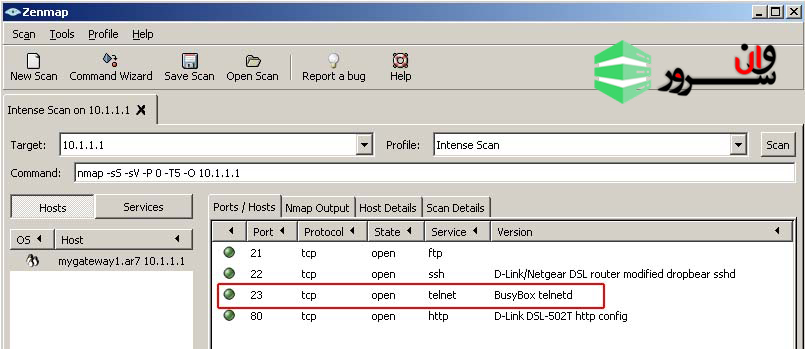

و سپس طبق آموزش های قبل در باره Nmap به نحوه ی پیدا کردن پورت ها و سرویس های باز و فعال این IP با استفاده از Nmap می پردازیم .

به عکس بالا خوب توجه کنید. ما میخواهیم به هاست مورد نظر از طریق Telnet نفوذ کنیم. مطمئنا این روش جواب میده! چون قطعا شما میدونید که Telnet اولین و همچنین آخرین راه در نفوذ و هک است!

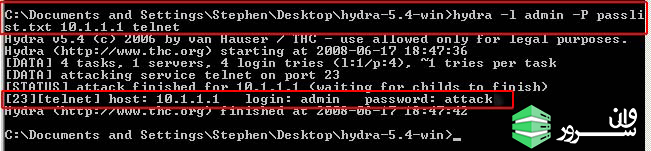

به کامند پرامت یا همان خط فرمان بر میگردیم . وبا دستور زیر حمله رو شروع می کنیم :

“hydra -l admin -P passlist.txt 10.1.1.1 telnet”

خب میرسیم به توزیح دستور مورد نظر :

“-l admin” استفاده شده برای اینکه ما در نظر گرفتیم نام کاربری پیشفرض برای روتر مورد نظر admin است .

“-P passlist.txt” هم برای یک فایل حاوی پسورد در اینجا به کار رفته است که نام این فایل “passlist.txt” است . فقط توجه داشته باشید که حرف P را با حرف بزرگ تایپ کنید. که در غیر این صورت فقط یک رمز عبور انتخاب می شود. نکته بعدی این است که آدرس هاست مورد نظر ما که یک روتر هم است 10.1.1.1 است و Telnet هم پروتکلی هست که ما قصد اتک یا حمله را داریم . البته ما مطمئنا میتوانیم با پورت دیگری هم حمله را انجام بدهیم .

خب میتوانیم نتیجه ی حمله را در عکس بالا مشاهده نماییم .

به همین سادگی ما توانستیم در ویندوز و با استفاده از hydra یک نفوذ ساده را داشته باشیم .

آیا میدانستید که استفاده از سرور مجازی و سرور اختصاصی برای هک و تست نفوذ در اکثر دیتاسنتر ها غیر مجاز است و باعث مسدود شدن سرور می شود؟

اما راه حل این مشکل چیست؟ شما برای انجام عملیات تست نفوذ، هک ، کرک و … نیازمند سرور مجازی یا اختصاصی وارز هستید.

وان سرور با ارائه سرور مجازی وارز و سرور اختصاصی وارز با بهترین کیفیت و گارانتی 100% بازگشت وجه این مشکل را برای شما حل کرده است.

کار با hydra در لینوکس

آموزش Hydra در لینوکس

اول ما باید IP هدف رو انتخاب کنیم . خب وارد ترمینال کالی لینوکس می شویم و در ادامه شروع به تست کردن پسورد کاربر root از طریق پروتوکل SSH می کنیم. (توجه داشته باشید که این دستورات لینوکس بسیار ساده و ابتدایی هستند )

hydra -l root -p admin 192.168.1.105 -t 4 ssh

خب . حالا “-l” یک عدد پارامتر یوزر ( root )را نشانه می گیرد . بعد از آن “-p” یک عدد پسورد را به عهده گرفته و بعد از آن IP که خب طبیعتا IP ماشین هدف است. در ادامه “-t” تعداد دفعات استفاده را مشخص می کند. پیشنهاد hydra چهار بار برای SSH است و قسمت آخر هم ما به هیدرا می گوییم که از طریق SSH حمله را انجام دهد.

استفاده از لیست کلمات آماده

هرچند که این روش خوب است اما این روش برای تست کردن همه ی پسورد های موجود به صورت دستی امکان پذیر نیست. برای همین hydra توانایی استفاده از کلمات آماده یا همان wordlists را دارد. ما میتوانیم یک لیست از پسورد ها را به جای یک پسورد انتخاب کنیم. بنابراین ما از سوئیچ “-P” بجای “-p” استفاده میکنیم .

hydra -l root -P /usr/share/wordlists/rockyou.txt 192.168.1.105 -t 4 ssh

Hydra همچنین این قابلیت را دارد که از لیست کلمات آماده برای نام کاربر یا یوزر هم استفاده کند (در زمانی که بخواهیم به یوزری غیر از یوزر root حمله کنیم).

این قابلیت با استفاده از سوئیچ “-L” برای کاربران و “-M” برای آی پی ها .

hydra -L /usr/share/wordlists.rockyou.txt -P /usr/share/wordlists/rockyou.txt -M Documents/ip.txt -t 4 ssh

سوئیچ های بیشتر

هیدرا هم مانند دیگر ابزار های خوب کامندی برای سفارشی سازی بیشتر قابلیت استفاده از سوئیچ یا نشانه های زیادی را دارد .

در ادامه ما با تمرکز بر روی پروتکل SSH به سوئیچ یا نشانه های دیگر می پردازیم. با ما همراه باشید .

سووئیچ “-s”

همه ی SSH سرور ها بر روی پورت 22 فعالیت نمیکنند. مدیران شبکه باهوش آن را تغییر می دهند . اگر این سروری که قصد تست داریم برای شما است پس شما پورتی را که میخواهید مشخص کنید را می دانید. اگر شما قصد تست نفوذ را در شبکه ی دیگری دارید باید از Nmap استفاده کنید تا پورت یا پرورت های مورد نظر را برای SSH بیابید.

همانطور که اطلاع دارید در سری آموزش های قبل ما مفصلا به آموزش Nmap پرداختیم .

برای اینکه به هیدرا بگویید از کدام پورت برای حمله استفاده کند از یوئیچ “-s” و به دنبال آن از شماره پورت مورد نظر استفاده کنید .

hydra -s 22 -l root -P /usr/share/wordlists/rockyou.txt 192.168.1.105 -t 4 ssh

سوئیچ “-V”

اگر ما میخواهیم خروجی بیشتری بگیریم اما نه همه چیز را از این سوئیچ استفاده می کنیم .

hydra -l root -P /usr/share/wordlists/rockyou.txt 192.168.1.105 -t 4 -V ssh

سوئیچ “e nsr”

نشانه “e” گزینه های بیشتری را به ما برای تست کردن میدهد .

گاهی اوقات کاربران به طور شگفت آوری پسورد های خیلی بدی دارند که ما مجبور میشویم که آن ها را از محدوده worldlist یا لیست کلمات آماده خارج کنیم . نشانه “nsr” که بعد از e می آید دست ما را برای روش های بیشتر تست باز می کند . “n” برای “null” است که معنی آن اینست که هیدرا برای یوزر های بدون پسورد هم تست انجام دهد . “s” برای تست کردن پسوردهایی است که یوزر و پسورد آن با هم مطابقت دارند . وقتی از “s” استفاده میکنیم “r” برای مخفف شدن “reverse” می آید . اگر یک کاربر فکر می کند که باهوش است و پسور بد خود را معکوس استفاده کند hydra آن را نیز به دست می آورد .

hydra -l root -P /usr/share/wordlists/rockyou.txt 192.168.1.105 -t 4 -e nsr ssh

سخنان پایانی

Hydra یک ابزار فوق العاده برای تست کردن امنیت SSH شبکه یا سرور ما است . همچنین قابلیت اجرای لیست های طولانی برای نام کاریران و پسور هایشان و همچنین تارگت ها یا همان هدف های ما مخصوصا برای کاربرانی که از پسورد ها آسیب پذیر استفاده می کنند است. این ابزار همچنین دارای قابلیت ها و سوئیچ ها یا همان نشانه های زیادی است که قابلیت تنظیمات زیادی هستند تا در نهایت خروجی مفصل و مناسبی به ما بدهد .

و در نهایت باید گوشزد کنیم که برای هر تست کننده امنیت مطمئن بودن امنیت پسورد SSH باید در اولویت بالایی باشد .

لطفا جهت بهبهود کیفیت آموزش های ارسالی، نظرات خود را از طریق کامنت و درج ستاره ارسال کنید

اولین نفر باشید که نظر ارسال میکنید