آموزش کانفیگ SSTP در میکروتیک (Mikrotik)

پروتکل SSTP یا Secure Socket Tunneling Protocol پروتکلی ابداعی توسط شرکت مایکروسافت است که با معرفی ویندوز ویستا سرویس پک ۱ به دنیا معرفی شد. در این مقاله آموزش کانفیگ SSTP در میکروتیک (Mikrotik) را به شما آموزش خواهیم داد.

با توجه به این که این سرویس از SSL برای رمزنگاری ارتباطات استفاده می کند جهت ایجاد یک SSL معتبر یا Local می توانیم از یک CA Server اینترنتی معتبر یا سرور داخلی استفاده کنیم که در این مقاله ابتدا در روتر میکروتیک خود یک CA ایجاد کرده و سپس نسبت به ایجاد SSL و فعالسازی سرور SSTP اقدام می کنیم.

در نسخه های قبلی میکروتیک امکان ایجاد CA و Sign کردن توسط خود میکروتیک وجود نداشت و کاربران باید بصورت جداگانه یک CA Request ایجاد کرده و در یک سرور لینوکسی با سرویس OpenSSL نسبت به ایجاد Cert اقدام کنند. ولی در نسخه جدید میکروتیک خوشبختانه این قابلیت قرار داده شده است که بصورت Self-Sign امکان ایجاد Cert وجود دارد.

آموزش زیر را برای کانفیگ SSTP در میکروتیک را دنبال کنید.

یک راز بزرگ درمورد 90 % هاستینگ های ایرانی، اورسل کردن بیش از حد است که باعث افت کیفیت سرورها میشود.

وان سرور با ارائه دسترسی های مختلف این امکان را به شما خواهد داد که تمامی منابع سرورتان را مدیریت و بررسی کنید و همچنین با ارائه گارانتی 100% برگشت وجه ریسک خرید شما را به %0 کاهش میدهد.

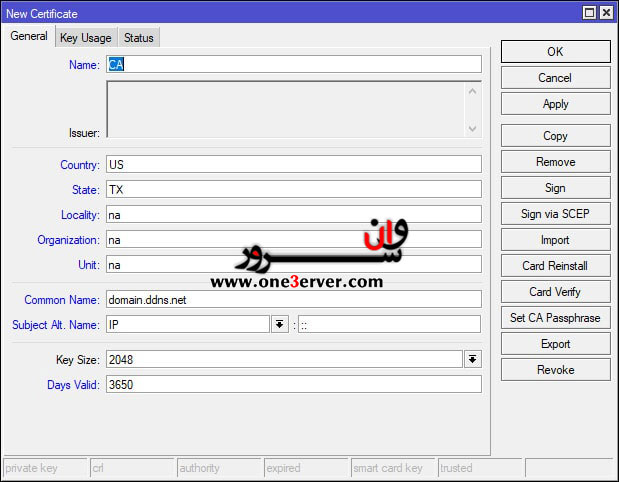

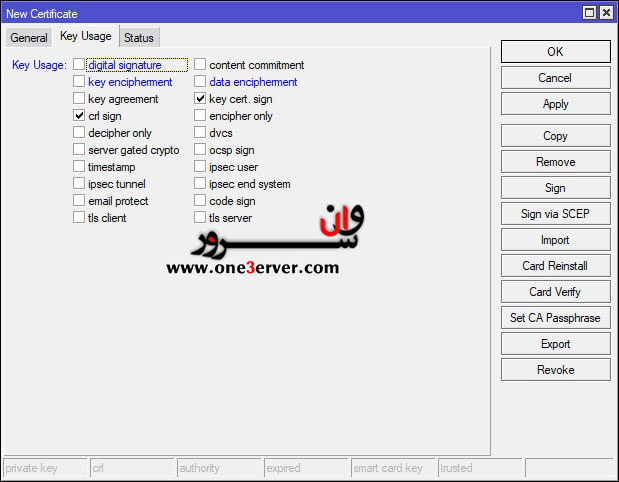

ایجاد گواهی “CA” برای کانفیگ SSTP در میکروتیک (Mikrotik)

ابتدا در روتر میکروتیک به منو [System > Certificates] وارد می شویم و روی گزینه + کلیک می کنیم و پارامتر ها را به شکل زیر تکمیل می کنیم:

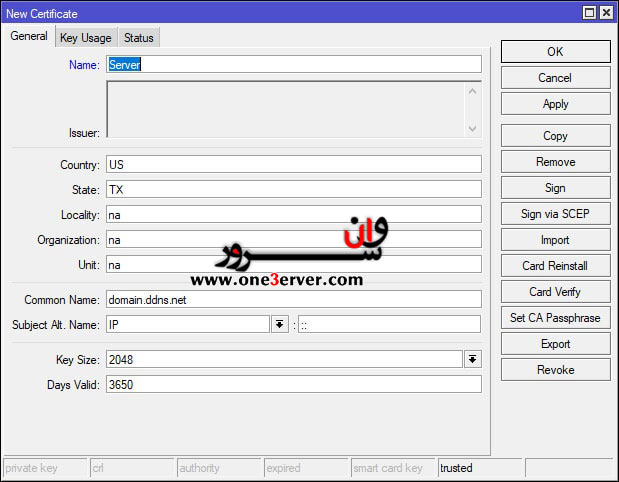

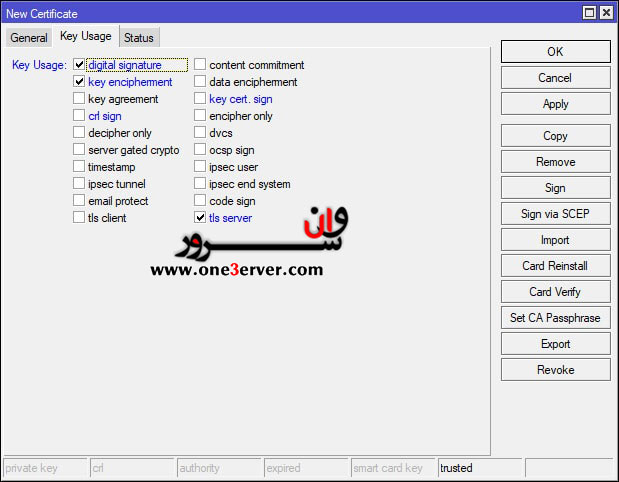

گواهی “Server” ایجاد کنید

اکنون که گواهی CA ایجاد شده، زمان آن رسیده است که گواهی سرور را ایجاد کنید. هنگام ایجاد گواهی سرور، من به سادگی از دکمه Copy در پنجره تنظیمات گواهی CA استفاده کردم و مقادیر پیکربندی کپی شده را تغییر دادم تا با تصاویر زیر مطابقت داشته باشد. پس از اعمال تغییرات لازم ، اکنون باید دو گواهینامه – CA و Server- وجود داشته باشد.

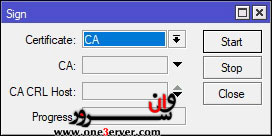

گواهی “CA” را Sign کنید

گواهی CA را که قبلاً ایجاد کرده ایم باز کنید و در سمت راست پنجره پیکربندی ، روی دکمه Sign کلیک کنید. یک پنجره جدید ظاهر می شود، تنظیمات زیر را در تصویر زیر اعمال کنید و روی دکمه start کلیک کنید تا گواهی را sign کنید.

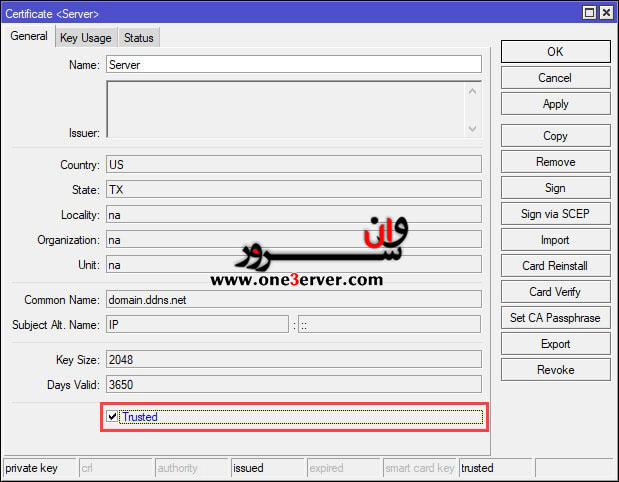

گواهی “Server” را Sign کنید

حال همین مراحل را برای sign گواهی سرور تکرار کنید. با این حال ، توجه داشته باشید که ما گواهی CA را به عنوان CA (مرجع صدور گواهینامه) انتخاب کرده ایم. پس از امضای گواهینامه سرور، مجدداً گواهی سرور را باز کرده و از انتخاب تیک اعتماد اطمینان حاصل کنید.

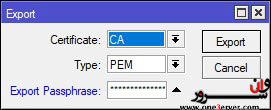

صدور گواهی “CA”

گواهی CA را که قبلاً sign کرده بودیم باز کنید و در سمت راست پنجره پیکربندی ، دکمه Export را انتخاب کنید. تنظیمات زیر را در تصویر زیر اعمال کنید. توجه داشته باشید که از Passfrase Export استفاده کنید، آنرا پیچیده / مطمئن کنید و دکمه Export را انتخاب کنید. گواهی CA به عنوان پرونده .crt (به عنوان مثال cert_export_CA.crt) در لوکال MikroTik صادر می شود. بعداً، این فایل نیاز به انتقال و نصب در ClientX دارد.

VPN IP Pool درست کنید

[IP > Pool] را انتخاب کنید و Pool را مطابق نیاز یا مطابق شکل زیر تنظیم کنید. این قسمت از نظر فنی لازم نیست زیرا ما فقط از یک مشتری متصل برای اتصال به VPN استفاده می کنیم. با این حال ، من فرض می کنم که VPN ی ما ایجاد می کنیم توسط مشتری های زیادی مورد استفاده قرار میگیرد.

در این صورت ، ما می خواهیم با ایجاد ارتباط VPN ، یک Pool ایجاد کنیم که از طریق میکروتیک به آنها آدرس IP داده شود.

در این مثال ، من آدرس های IP را بین 10.10.100.10 و 10.10.100.254 انتخاب کرده ام. توجه داشته باشید که 10.10.100.1 تا 10.10.100.9 از Pool خارج شده اند. دوست دارم تعدادی آدرس IP را در صورت نیاز بعداً به آنها اضافه کنم.

به عنوان مثال ، من در مرحله بعدی این راهنما به عنوان VPN gateway یا در غیر این صورت به عنوان ” Local Address ” در تنظیمات PPP Profile از 10.10.100.1 استفاده می کنم. آدرس های IP مستثنی شده باقی مانده می توانند برای گتوی اتصال اضافی VPN مانند OpenVPN (10.10.100.2) ، L2TP / IPSec (10.10.100.3) و غیره استفاده شوند.

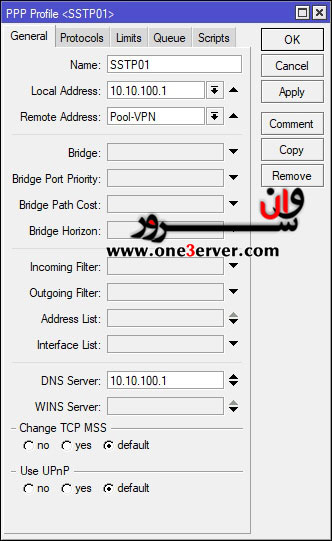

برای کانفیگ SSTP در میکروتیک پروفایل PPP را ایجاد کنید

PPP را در سمت چپ Winbox انتخاب کرده و به برگه پروفایل بروید. تنظیمات زیر را برای ایجاد / اضافه کردن پروفایل PPP اعمال کنید. توجه داشته باشید که من قبلاً ایجادVPN IP Pool و آدرس لوکال 10.10.100.1 را اضافه کردم که این VPN Gateway برای سرویس دهنده VPN متصل خواهد بود.

نکته مهم این است که DNS Server نیز 10.10.100.1 است، زیرا من از MikroTik برای resolve DNS استفاده می کنم. زیرا SiteX دارای سرور DNS اختصاصی نیست.

در بیشتر موارد ، شبکه ای که مشتری VPN به آن متصل خواهد شد، دارای یک نوع دامنه با DNS Server معتبر خود است. در صورت بروز این موارد ، IP آدرس DNS Serverدر تصویر زیر باید تغییر کند تا آی پی DNS Server را برمیگرداند.

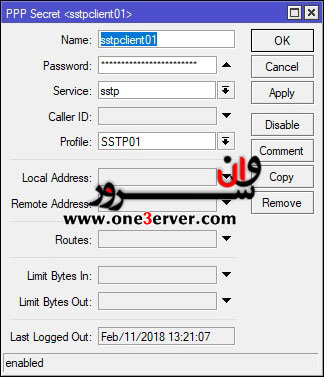

ایجاد یک PPP Secret

PPP را در سمت چپ Winbox انتخاب کرده و به برگه Secrets بروید. تنظیمات زیر را برای create/add و user/client اعمال کنید.

در صورت لزوم ، آدرس IP که معمولاً از VPN IP pool خارج می شود با تنظیم یک آدرس استاتیک در قسمت Remote Address قابل ردگیری است. برای اتصال به VPN ، مقادیر نام و رمز عبور توسط ClientX مورد نیاز خواهد بود.

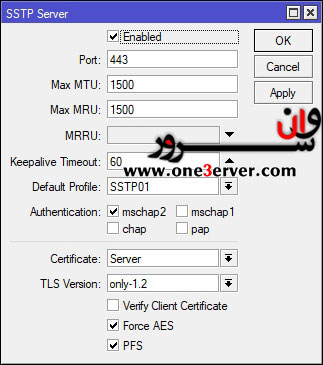

سرور SSTP را کانفیگ و فعال کنید

PPP را در سمت چپ Winbox انتخاب کنید و به تب Interface بروید. دکمه SSTP Server را انتخاب کنید و تنظیمات زیر را برای پیکربندی / فعال کردن سرور SSTP اعمال کنید.

توجه داشته باشید که قسمت Default Profile از پروفایل SSTP01 که اخیراً ایجاد شده است استفاده می کند و فیلد Certificate از گواهی “server” استفاده می کند که در ابتدای این آموزش ایجاد شده است.

همچنین به پورت مورد استفاده توجه کنید – پورت 443. ما در مرحله بعدی برای ایجاد قانون فایروال از این پورت استفاده خواهیم کرد.

توجه : در تصویر بالا، نسخه TLS در حال حاضر روی “only-1.2″ تنظیم شده است. اگر سیستم عامل شما از TLS 1.2 پشتیبانی نمی کند ، اتصال VPN قطع می شود. من با SSTP clients ویندوز 7 به این مشکل بر خوردم. برای حل مسئله اتصال ، این تنظیم خاص را از ” only-1.2 ” به ” any ” تغییر دادم.

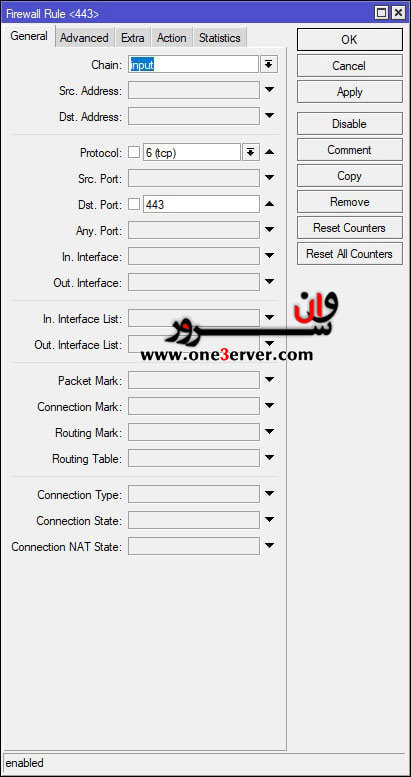

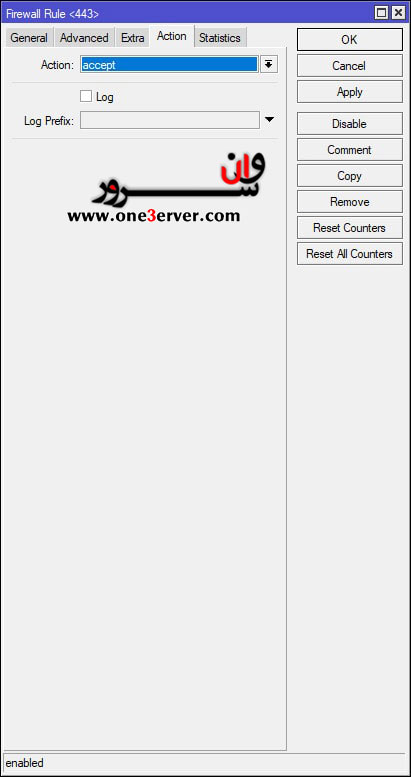

ایجاد SSTP Firewall Filter و NAT Rules

[IP> Firewall] را انتخاب کنید . در زیر تب Filter Rules قانون فایروال زیر را اضافه کنید تا از طریق WAN ترافیک SSTP به روتر امکان پذیر باشد.

موقعیت / این رول را به بالای لیست قوانین فیلترهای فایروال منتقل کنید. این رول ترافیک WAN ورودی به MikroTik را از طریق پورت 443 امکان پذیر می کند. در صورت لزوم برای اجرای سیاست امنیتی شبکه ، قوانین فایروال اضافی را اضافه کنید (به دستورات اضافی در زیر مراجعه کنید)

در این مثال ، به خاطر داشته باشید که پس از ایجاد VPN ، مشتری (های) VPN آدرس IP را از VPN IP Pool قبلی (10.10.100.10 – 10.10.100.254) می گیرند.

در ادامه…

دستورات زیر قوانین اضافی را اضافه می کند که امکان رد شدن ترافیک از سابنت VPN از طریق روتر را فراهم می کند. پس از ایجاد قوانین ، آنها باید تحت قانون “Allow SSTP” که قبلاً ایجاد شده قرار گیرند (تصاویر فوق).

این قوانین بسیار گسترده هستند ، آنها اجازه می دهند تا همه ترافیک از سابنت VPN از طریق MikroTik انجام شود. به خاطر داشته باشید که سابنت 10.10.100.0/24 نمایانگر VPN pool است که قبلاً ایجاد شده است و “src-address” مقدار “ether1” نمایانگر رابط WAN MirkoTik است – در صورت نیاز این مقدار را تغییر دهید.

/ip firewall filter

#Allow VPN subnet traffic to the router.

add action=accept chain=input src-address=10.10.100.0/24

#Allow VPN subnet traffic through the router.

add action=accept chain=forward src-address=10.10.100.0/24

علاوه بر این ، در صورت نیاز کلاینت های VPN به دسترسی اینترنت از طریق VPN ، باید قانون زیر (masquerade) زیر اضافه شود.

/ip firewall nat

add action=masquerade chain=srcnat out-interface=ether1 src-address=10.10.100.0/24

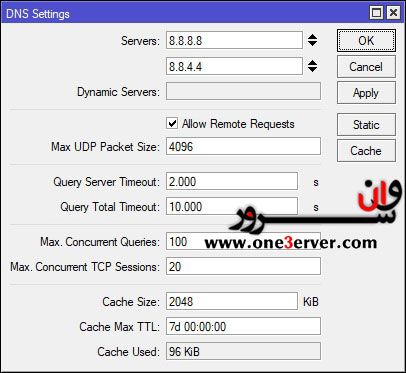

اجازه به درخواست Remote DNS

IP> DNS را انتخاب کنید و کادر Allow Remote Requests را که در تصویر زیر نشان داده شده است ، تیک بزنید. این به روتر اجازه می دهد تا به درخواست های DNS از راه دور پاسخ دهد.

با این حال ، توجه به این نکته مهم است که در این تنظیم خاص ، کلمه “Remote” درخواست های شبکه خارجی و داخلی را در بر می گیرد. در اصل ، این شامل کلیه درخواستهای DNS از طریق WAN و LAN می شود.

توصیه می شود برای دراپ کردن درخواست DNS از WAN ، یک قانون فایروال ایجاد کنید.دستورات زیر را برای تحقق این امر ارائه داده ایم.

این دستورات می توانند مستقیماً در ترمینال MikroTik بکار برده شوند. به خاطر داشته باشید که مقدار “in-interface” باید نام پورت WAN را در MikroTik شما باشد.

/ip firewall filter

add action=drop chain=input connection-state=new dst-port=53 in-interface=ether1 protocol=udp

add action=drop chain=input connection-state=new dst-port=53 in-interface=ether1 protocol=tcp

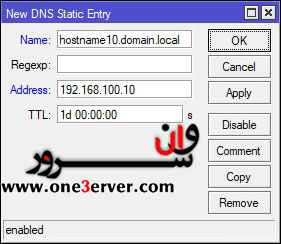

ایجاد ورودی های Static DNS (اختیاری)

من این بخش از آموزش کانفیگ SSTP در میکروتیک (Mikrotik) را به صورت اختیاری علامت گذاری کرده ام ، زیرا ممکن است این مورد برای اکثر محیط های شبکه لازم نباشد. همانطور که قبلاً در ابتدای این راهنمای ذکر شد ، SiteX شبکه معمولی شما نیست ، که ممکن است شامل یک کنترل کننده دامنه و سرور معتبر / اختصاصی DNS باشد.

از آنجا که ClientX به SiteX متصل می شود ، یک workgroup/non-domain با MikroTik به عنوان تنها وسیله ای برای حل Local DNS/hostnames است، بنابراین من مجبور شدم چند تغییر ایجاد کنم تا بتوانم رزولوشن نام میزبان را برای کار در ClientX استفاده کار کنم. نام های میزبان را در شبکه SiteX حل کنید. من میخواهم از پسوند DNS برای ورودی های DNS استاتیک برای میزبان های MikroTik استفاده می شد.

به عنوان مثال ، hostname10.domain.local بجای ( hostname10) . علاوه بر این ، پسوند دامنه باید به پیکربندی آداپتور VPN ClientX اضافه شود. فقط بخاطر داشته باشید که هر کاری که در ClientX انجام دهید و شامل نام میزبان موجود در SiteX باشد ، به FQDN hostname احتیاج خواهید داشت.

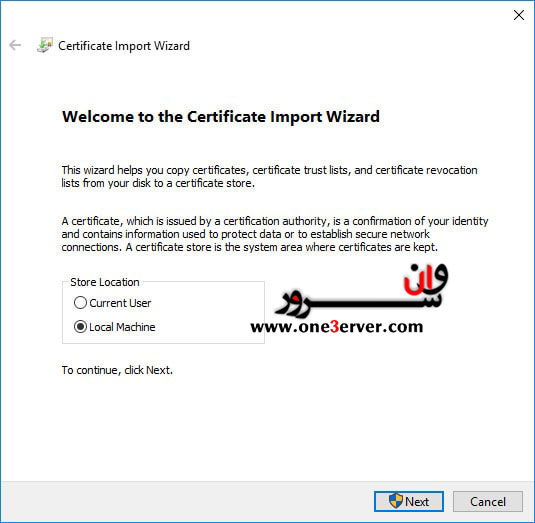

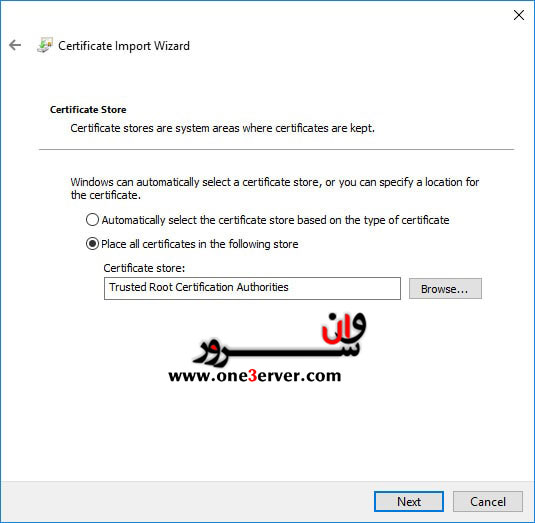

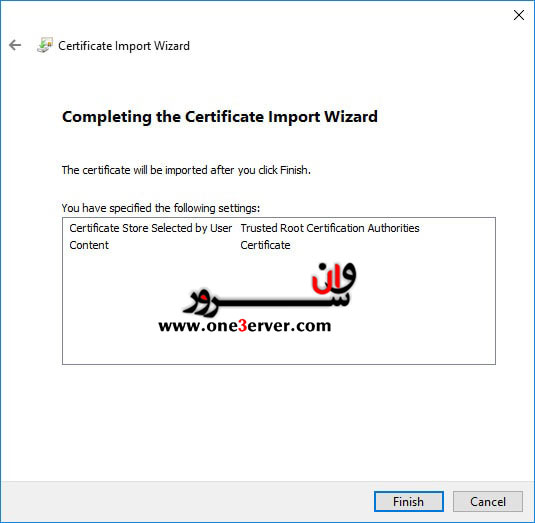

ویندوز 10: گواهی “CA” را نصب کنید

بعد از آموزش کانفیگ SSTP در میکروتیک (Mikrotik)، اکنون باید پیکربندی VPN در سمت مشتری برای دستگاه Windows 10 ClientX را انجام دهیم. در اوایل این آموزش، گواهی “CA” را با استفاده از MikroTik در SiteX صادر کردیم.

- در Winbox ، Files را در سمت چپ انتخاب کنید. اگر روش نامگذاری این راهنما را دنبال کرده اید ، پرونده باید با عنوان “cert_export_CA.crt” نامگذاری شود. فایل را به مکان امن در رایانه دانلودکنید (کلیک راست> دانلود).

- اکنون که گواهی CA از MikroTik بارگیری شده است ، ما نیاز به انتقال گواهینامه به دستگاه ویندوز 10 ClientX داریم.

- پس از انتقال گواهینامه CA به ClientX ، بر روی گواهی کلیک راست کرده و ” Install Certificate” را از فهرست زمینه انتخاب کنید و از تصاویر زیر در زیر استفاده کنید تا تنظیم گواهی CA را برای ClientX’s SSTP VPN انجام دهید:

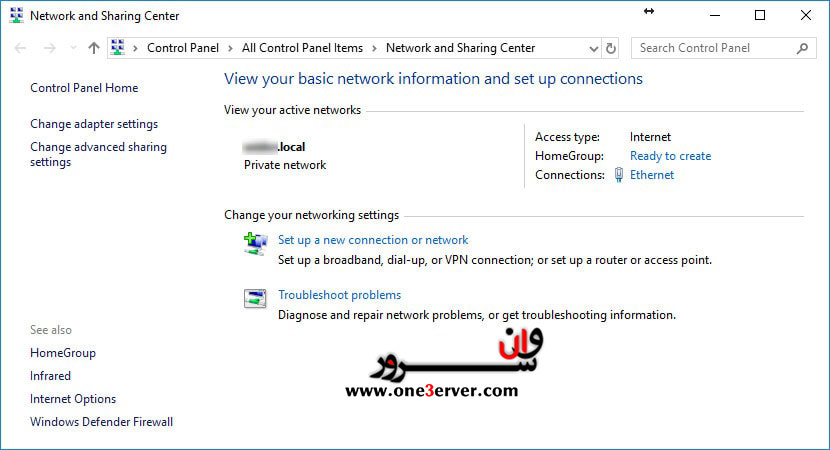

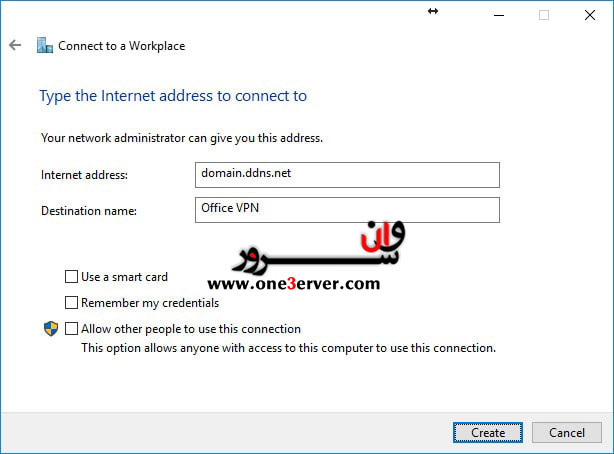

ویندوز 10: ایجاد VPN/Network Adapter (NON-Split Tunnel)

ما نصب گواهی “CA” ویندوز 10 را برای ClientX به اتمام رسانده ایم. اکنون نیاز به ایجاد VPN/network adapter داریم.

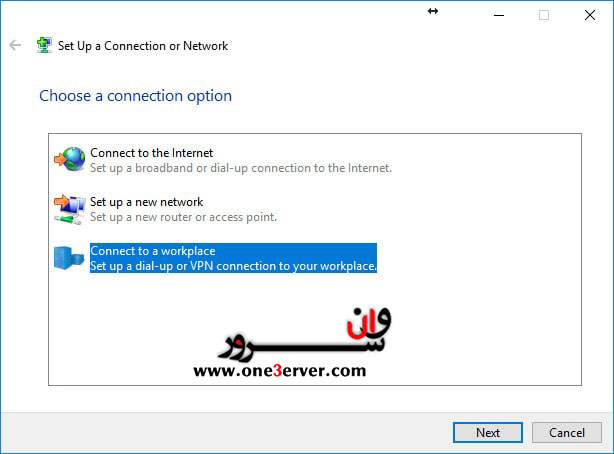

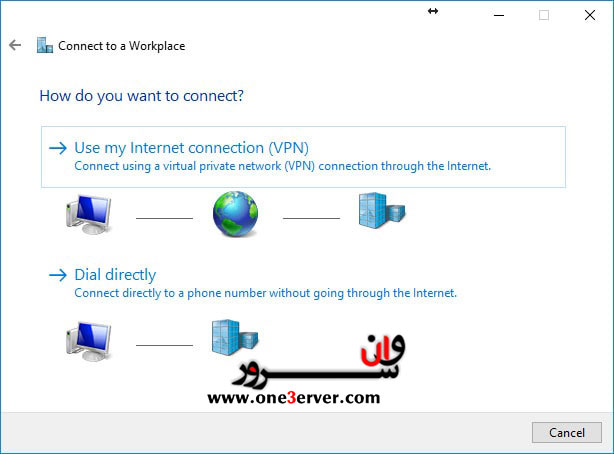

در کنترل پنل Windows 10 ، Network and Sharing Center را باز کنید. “Set up a new connection or network” را انتخاب کنید و از تصاویر زیر در زیر استفاده کنید تا VPN/network adapter را ایجاد کنید.

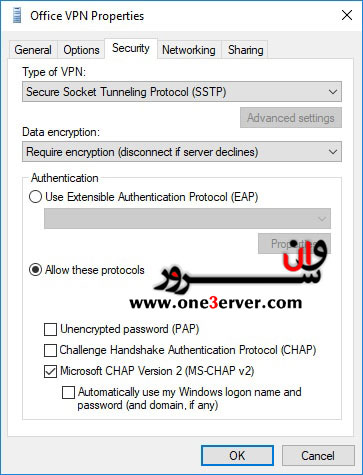

ویندوز 10: VPN/Network Adapter را بدون Split Tunneling تنظیم پیکربندی کنید

ایجاد VPN/network adapter را به اتمام رسانده ایم. اکنون باید تنظیمات امنیتی SSTP را پیکربندی کنید. در ویندوز 10 ، این مسیر را دنبال کنید:

Control Panel (ممکن است نیاز به تغییر “View by” به“Small Icons”باشد) > Network and Sharing Center > Change adapter settings

VPN/network adapter (مانند Office VPN) را پیدا کنید. روی آداپتور راست کلیک کرده و properties را انتخاب کنید. برای پیکربندی VPN/network adapter از عکس های زیر استفاده کنید.

نتیجه گیری

در این آموزش نحوه کانفیگ SSTP VPN در سرور میکروتیک (Mikrotik) و همچنین نحوه ساخت کانکشن و اتصال به آن در ویندوز 10 را برای شما توضیح دادیم.

درصورتی که در انجام این کانفیگ مشکل دارید میتوانید از سرور های مجازی وان سرور با کانفیگ رایگان استفاده نماید.

یک راز بزرگ درمورد 90 % هاستینگ های ایرانی، اورسل کردن بیش از حد است که باعث افت کیفیت سرورها میشود.

یک راز بزرگ درمورد 90 % هاستینگ های ایرانی، اورسل کردن بیش از حد است که باعث افت کیفیت سرورها میشود.

اولین نفر باشید که نظر ارسال میکنید