سرور مجازی آلمان

سرور مجازی آلمان در اروپا با قرارگیری در دیتاسنتر قدرتمند Hetzener هتزنر با آپتایم بالا و کیفیت فوق العاده از سرورهای جدید با رم DDR4 و تضمین پورت 1گیگ آماده استفاده مشتریان گرامی می باشد. با خرید سرور مجازی آلمان از کیفیت سخت افزار و پورت سرور لذت خواهید برد.لطفا جهت اطلاعات بیشتر برای خرید سرور مجازی آلمان توضیحات زیر را مطالعه نماید.

مزایای خرید سرور مجازی آلمان :

از بهترین مزایای خرید سرورهای مجازی آلمان Hetzner میتوان به پایداری شبکه و پینگ پایین آن نسبت به ایران عنوان کرد.دیتاسنتر هتزنر با آپتایم %99.99 و کیفیت فوق العاده از سرورهای پیشرفته با هارد پر سرعت NVMe نسل جدید و رم DDR4 و تضمین پورت 1Gbps و پینگ عالی نسبت به ایران آماده استفاده مشتریان گرامی می باشد. شما با خرید سرور مجازی آلمان با هارد NVMe وان سرور میتوانید با استفاده از کیفیت و سرعت فوق العاده این سرور ها کلیه نیاز های خود را برای داشتن یک سرور قدرتمند رفع کنید. از نکات بسیار مفید سرورهای آلمان دسترسی کامل به پنل کنسول مدیریتی با قابلیتهای زیر است:

- سیستم عامل را تغییر و نصب کنید.

- بدون نیاز به پشتیبان ریلود سیستم عامل انجام دهید.

- سخت افزار را مانیتور و مدیریت کنید.

- ایزوهای مورد نظر را بوت کنید.

- بوت را دستی تغییر دهید.

- دسترسی کامل به vnc دارید.

سریع ترین هارد های SSD سرعتی برابر با 555MB/s را دارا بودند، این درحالیست که سرعت در هارد NVMe به 3.5GB/s رسیده است. هارد های NVMe نه تنها سرعت خیلی بالاتری دارند، بلکه باعث می شوند Latency به شدت پایین آمده و فشار از روی CPU و Ram برداشته شود. همه ی اینها گواهی بر انقلاب این تکنولوژی در زمینه سرور و قابلیت دسترسی سریع تر بازدید کننده ها به سایت یا ربات شما می باشد.

پلن های سرور مجازی آلمان

پلــن مورد نظرتـــان را نیــافتید؟!

همین حالا پلن انتخابی یا کانفیگ اختصاصیتان را درخواست کنید

پشتیبانی 24/7

وان سرور با تیمی قدرتمند پشتیبانی 24 ساعته در هفت روز هفته را برای کاربران گرامی وان سرور تدارک دیده تا در هر زمان افتخار خدمت رسانی داشته باشد. پشتیبانی از طریق تیکت و تماس.

آپتایم 99.99%

سرورهای وان سرور از معتبرترین دیتاسنترهای جهان که دارای تضمین آپ تایم 99.99% میباشند، تیم وان سرور به صورت 24 ساعته در حال مانیتورینگ سرورها هستند تا در صورت وجود هرگونه اختلال و مشکل سریعا پیگیر حل مشکل باشند.

مجازی ساز KVM

میزبانی سرورهای مجازی در کنترل پنل Virtualizor امکان دسترسی مدیریتی بهتر با قابلیت نصب و مدیریت سیستم عامل را به شما میدهد که مناسب افرادی با کاربردهای آموزشی میباشد.

هارد NVMe

پرسرعت ترین هارد تا لحظه حال از نوع ssd Nvme میباشد که با اختلاف زیادی از رقبای نوع دیگر هاردها انتقال دیتا دارد، انتقال دیتا با سرعت تقریبا 8GB/s تجربه کاربری بهتری را در مجازی ها به نمایش میگذارد.

روتر فایروال

به دلیل حساسیت بالای دیتاسنتر هتزنر، به منظور جلوگیری از پکتهای Broadcast داخلی روتر فایروالی برای مسدود سازی و رفع این مشکل فراهم شده. همچنین برای امنیت بیشتر پورتهای مضر نیز مسدود شده.

ترافیک نامحدود

ترافیک این نوع سرور از وان سرور به صورت نامحدود بوده و هیچ محدودیت ترافیک و پهنای باندی اعمال نشده.

سوالات متداول

برخی از سوالاتی که ممکن است در ابتدا داشته باشیدبله، دسترسی کامل به پنل مدیریت سرور از جمله (روشن خاموش، ریستارت، نصب سیستم عامل، vnc ، مانیتورینگ سرور و ...) دارید. امکان نصب هر نوع سیستم عامل از iso از سمت پشتیبانی ممکن است، برای نصب حتما با پشتیبان وان سرور در ارتباط باشید.

همچنین امکان تعیین iso و نصب سیستم عاملهای آماده از سمت خود شما بدون نیاز به پشتیبانی محیاست.

منابع سخت افزاری گفته شده در هر پلن کاملا اختصاصی در اختیار کاربران قرار میگیرد، پورت سرور نیز بدون هیچ محدودیت ترافیکی و پهنای باند فعال میباشد.

خیر، وان سرور همانند اکثریت سایتهای میزبانی در سرورهای مجازی خود بک آپ گیری ندارد، اگر نیاز به سروری با قابلیت بک آپ گیری دارید سرورهای مجازی انگلیس و فرانسه دارای این قابلیت هستند.

بله، فقط امکان ارتقای پلن در صورت موجود بودن در هر بازه زمانی ممکن است و محاسبه هزینه ارتقا بر اساس زمان مانده و تفاوت قیمت دو پلن میباشد . تنزل سرویس هم فقط در زمان سررسید ممکن هست که دراین خصوص میتوانید از طریق تیکت درخواستتون رو به پشتیبانی ارسال کنید.

بله، مجازی ساز این سرورها از نوع KVM بوده و در مشخصات سرویس تمامی دسترسی ها از قبلی: 1- کنسول vnc سرور 2- تعیین بوت 3- تنظیم ایزو برای بوت 4- ریلود و نصب مجدد سیستم عامل 5- مانیتورینگ کامل 6- ریست خاموش و روشن و… مقدور است.

اگر جواب سوالتان را نیافتید، میتوانید از لینک زیر در بخش تماس با ما از طریق پلهای ارتباطی با ما در ارتباط باشید.

نظرات مشتریان

برخی از نظرات مشتریان وان سرور

سید حسن

“ از سرور مجازی استفاده میکنم. قبلا وان سرور از نظر قیمت جزو بهترین ها بود اما بعد از تبدیل به نرخ ارزی تقریبا جزو متوسط ها یا گران ها حساب میگردد ”

محمد جواد

“ از سرور مجازی استفاده میکنم. این جانب نابینا میباشم و از خدمات وان سرور راضی هستم ”

علیرضا

“ از سرور مجازی فرانسه استفاده میکنم. تا قبل از آشنایی با وان سرور مشکلات زیادی داشتم، شرکت ها پاسخگو نبودن، خدمات ضعیف بود. اما از وقتی سرویس هامو به وان سرور انتقال دادم هم از نظر سرعت هم از نظر خدمات رضایت کامل دارم. موفق باشید ”

myavayedel

“ از سرور مجازی انگلیس استفاده میکنم. کیفیت و قیمت همراه با پشتیبانی لحظه ای و پاسخگو بسیار با احترام و با حوصله پاسخگو هستن ”

bitanik system

“ از سرور های مجازی مدیریت شده استفاده میکنم. کیفیت سرور ها بسیاز مناسب هست . پشتیبانی سایت هم حرف نداره . راضیم ”

مهرداد

“ در یک کلام عالی مخصوصا پشتیبانی ”

جزیره آموزشی

برخی از پستهای آموزشی پیشنهادی

آموزش حذف اکانت از WHM

آموزش حذف اکانت از WHMTerminate an accountبرای این کار وارد WHM خود شوید و روی گزینه Terminate an account کلیک نمایید.در صفحه باز شده نام دامنه ( یا user) مورد نظر خود را انتخاب می نمایید و روی Terminate کلیک می نمایید.برای خرید نمایندگی هاست لینوکس کلیک کنید

ادامه مطلب

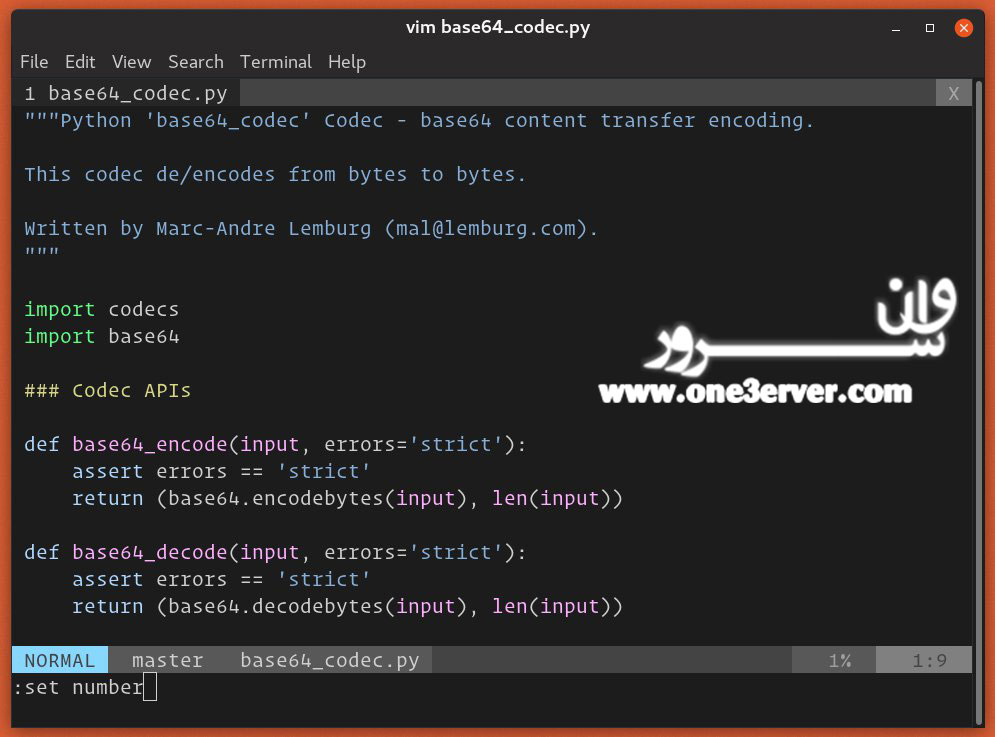

آموزش فعال کردن شماره خط در Vim / Vi

آموزش فعال کردن شماره خط در Vim / ViVim / Vi ویرایشگر متن مورد نظر برای بسیاری از توسعه دهندگان نرم افزار و مدیران سیستم لینوکس است. به طور پیش فرض ، Vim شماره خط را نشان نمی دهد ، اما به راحتی می توان آنها را روشن کرد. Vim از سه حالت شماره گذاری خط پشتیبانی می کند که به شما در حرکت در پرونده ها کمک می کند. علاوه بر شماره گذاری استاندارد مطلق خط ، Vim از حالت های شماره گذاری خط نسبی و ترکیبی نیز پشتیبانی می کند. در این راهنما نحوه نمایش یا مخفی کردن شماره های خط را در ویرایشگر متن Vim / Vi به شما نشان خواهیم داد. علاوه بر کمک به حرکت در کد ، شماره گذاری خط در سایر موارد مانند برنامه نویسی جفت ، اسکریپت های اشکال زدایی ، بررسی کد ، مراجعه به یک خط خاص و موارد دیگر نیز مفید است.برای خرید سرور مجازی با کیفیت بالا و قیمت مناسب کلیک کنیدشماره خط مطلق خط مطلق شماره گذاری خط استاندارد است که شماره خط مناسب را در کنار هر خط از متن نمایش می دهد. برای فعال کردن شماره گذاری ، پرچم شماره را تنظیم کنید: کلید Esc را فشار تا به حالت فرمان بروید. : را فشار دهید و مکان نما در گوشه پایین سمت چپ صفحه حرکت می کند. set number یا set nu تایپ کنید و Enter بزنید.:set number3. شماره خط در سمت چپ صفحه نمایش داده می شود:برای غیرفعال کردن شماره های مطلق خط ، :set nonumberیا set nonu را اجرا کنید: : set nonumber همچنین می توانید شماره های خط را با :set number! یا :set nu! تغییر وضعیت دهید: : set number ! شماره های نسبی خط هنگامی که شماره گذاری نسبی خط فعال باشد ، خط فعلی به صورت 0 نشان داده می شود ، و خطوط بالا و پایین از خط فعلی به صورت افزایشی شماره گذاری می شوند ( 1 ، 2 ، 3 ... و غیره). حالت خط نسبی مفید است زیرا بسیاری از عملیات در Vim مانند بالا رفتن / پایین و حذف خطوط روی شماره های خط نسبی کار می کنند. به عنوان مثال ، برای حذف ده خط بعدی در زیر مکان نما ، از دستور d10j استفاده می کنید. با فعال کردن شماره های نسبی خط ، شما می توانید یک دید کلی بهتر بر روی کد داشته باشید. برای فعال کردن شماره گذاری نسبی خط ، به حالت فرمان بروید و وارد کنید :set relativenumber یا تعداد :set rnu : : set relativenumber برای غیرفعال کردن شماره های خط نسبی ، تایپ کنید :set norelativenumber nornu یا set nornu : : set nonumber برای جابجایی شماره های خط نسبی از :set relativenumber! یا :set rnu! فرمان: : set number ! شماره خط ترکیبی در Vim 7.4 و بعد از آن ، فعال کردن هر دو شماره خط مطلق و نسبی در همان زمان ، حالت شماره خط ترکیبی را تنظیم می کند. شماره گذاری خط ترکیبی همان شماره گذاری خط نسبی است با تنها تفاوت این که خط فعلی به جای نشان دادن 0 شماره خط مطلق آن را نشان می دهد. برای روشن کردن شماره خط ترکیبی ، دستورات number و relativenumber را اجرا کنید: : set number relativenumber همین کار را می توان با اجرای دستورات یک به یک به دست آورد: : set number : set relativenumber برای غیرفعال کردن حالت ترکیبی ، باید شماره گذاری مطلق و نسبی را خاموش کنید. تنظیمات دائمی اگر می خواهید هر بار که Vim را راه اندازی کنید ، شماره های خط ظاهر شود ، دستور مناسب را به .vimrc (پرونده پیکربندی Vim) خود اضافه کنید. به عنوان مثال ، برای فعال کردن شماره گذاری مطلق خط ، موارد زیر را اضافه می کنید: vim ~/.vimrc ~ / .vimrc : set number نتیجه برای نشان دادن شماره های خط در Vim از دستور :set number برای اعداد خط مطلق استفاده کنید :set number برای شماره های نسبی خط نسب را :set relativenumber . اگر هر دو شماره خط مطلق و نسبی فعال باشند ، سوئیچ های Vim به حالت شماره گذاری خط ترکیبی تبدیل می شوند.

ادامه مطلب

آموزش راه اندازی DNS سرور در لینوکس

آموزش راه اندازی DNS سرور در لینوکسدر آموزش های قبلی به مبحث DNS پرداختیم و متوجه شدیم که DNS (سیستم نام دامنه) چیست. اما در آموزش به نحوه ی راه اندازی DNS سرور در لینوکس میپردازیم.آموزش نصب DNS سرور در لینوکسسناریودر اینجا ما از سه نود استفاده میکنیم. که اولی به عنوان DNS سرور اصلی یا Master DNS server ، دومی به عنوان DNS ثانویه یا Secondary DNS ، و سومی قرار است به عنوان DNS کلاینت یا DNS client باشد. در ادامه به جزئیات این سه نود میپردازیم.مشخصات DNS سرور اصلی (یا Primary (Master) DNS)سیستم عامل : centOS 7اسم میزبان یا هاست : masterdns.unixmen.localآدرس IP : 192.168.1.101/24مشخصات DNS سرور ثانویه (یا Secondary (Slave) DNS)سیستم عامل : centOS 7اسم میزبان یا هاست : secondarydns.unixmen.localآدرس IP : 192.168.1.102/24مشخصات کلاینتسیستم عامل : centOS 6.5اسم میزبان یا هاست : client.unixmen.localآدرس IP : 192.168.1.103/24تنظیم DNS سرور اصلیدر اینجا ما پکیج های bind را بر روی سرور نصب میکنیم.yum install bind bind-utils -yپیکربندی DNS سرورفایل etc/named.conf/ را ویرایش میکنیم.vi /etc/named.confخطوط زیر را طبق مثال تغییر می دهیم.//// named.conf//// Provided by Red Hat bind package to configure the ISC BIND named(8) DNS// server as a caching only nameserver (as a localhost DNS resolver only).//// See /usr/share/doc/bind*/sample/ for example named configuration files.//options { listen-on port 53 { 127.0.0.1; 192.168.1.101;}; ### Master DNS IP #### listen-on-v6 port 53 { ::1; }; directory "/var/named"; dump-file "/var/named/data/cache_dump.db"; statistics-file "/var/named/data/named_stats.txt"; memstatistics-file "/var/named/data/named_mem_stats.txt"; allow-query { localhost; 192.168.1.0/24;}; ### IP Range ### allow-transfer{ localhost; 192.168.1.102; }; ### Slave DNS IP ### /* - If you are building an AUTHORITATIVE DNS server, do NOT enable recursion. - If you are building a RECURSIVE (caching) DNS server, you need to enable recursion. - If your recursive DNS server has a public IP address, you MUST enable access control to limit queries to your legitimate users. Failing to do so will cause your server to become part of large scale DNS amplification attacks. Implementing BCP38 within your network would greatly reduce such attack surface */ recursion yes; dnssec-enable yes; dnssec-validation yes; dnssec-lookaside auto; /* Path to ISC DLV key */ bindkeys-file "/etc/named.iscdlv.key"; managed-keys-directory "/var/named/dynamic"; pid-file "/run/named/named.pid"; session-keyfile "/run/named/session.key";};logging { channel default_debug { file "data/named.run"; severity dynamic; };};zone "." IN { type hint; file "named.ca";};zone "unixmen.local" IN {type master;file "forward.unixmen";allow-update { none; };};zone "1.168.192.in-addr.arpa" IN {type master;file "reverse.unixmen";allow-update { none; };};include "/etc/named.rfc1912.zones";include "/etc/named.root.key";ایجاد فایل های zoneدر این قسمت ما در فایل های zone ، فایل های forward و reverse را در فایل etc/named.conf/ میسازیم.ساخت forward zoneایجاد فایل forward.unixmen در پوشه یvar/named/ vi /var/named/forward.unixmenخطوط زیر را اضافه می کنیم.$TTL 86400@ IN SOA masterdns.unixmen.local. root.unixmen.local. ( 2011071001 ;Serial 3600 ;Refresh 1800 ;Retry 604800 ;Expire 86400 ;Minimum TTL)@ IN NS masterdns.unixmen.local.@ IN NS secondarydns.unixmen.local.@ IN A 192.168.1.101@ IN A 192.168.1.102@ IN A 192.168.1.103masterdns IN A 192.168.1.101secondarydns IN A 192.168.1.102client IN A 192.168.1.103ایجاد reverse zoneایجاد فایل reverse.unixmen در پوشه یvar/named/vi /var/named/reverse.unixmenخطوط زیر را اضافه می کنیم.$TTL 86400@ IN SOA masterdns.unixmen.local. root.unixmen.local. ( 2011071001 ;Serial 3600 ;Refresh 1800 ;Retry 604800 ;Expire 86400 ;Minimum TTL)@ IN NS masterdns.unixmen.local.@ IN NS secondarydns.unixmen.local.@ IN PTR unixmen.local.masterdns IN A 192.168.1.101secondarydns IN A 192.168.1.102client IN A 192.168.1.103101 IN PTR masterdns.unixmen.local.102 IN PTR secondarydns.unixmen.local.103 IN PTR client.unixmen.local.استارت کردن سرویس DNSسرویس DNS را فعال و استارت می کنیمsystemctl enable namedsystemctl start namedپیکر بندی فایروالما باید از طریق فایروال به پورت پیشفرض سرویس DNS که 53 است ، اجازه دهیم. یا به عبارت دیگر پورت مورد نظر را بر روی فایروال باز کنیم و اجازه فعالیت دهیم.firewall-cmd --permanent --add-port=53/tcpfirewall-cmd --permanent --add-port=53/udpراه اندازی مجدد فایروالfirewall-cmd --reloadپیکربندی سطح دسترسی ها ، مالکیت و SELinuxدستورات زیر را یکی یکی اجرا می کنیم.chgrp named -R /var/namedchown -v root:named /etc/named.confrestorecon -rv /var/namedrestorecon /etc/named.confآزمایش پیکربندی DNS و فایل های zone برای خطا های syntaxفایل پیشفرض پیکربندی DNS را بررسی میکنیم.named-checkconf /etc/named.confاگر چیزی را بر نگرداند به معنی این هست که پیکربندی ما صحیح است.بررسی کردن forward zone :named-checkzone unixmen.local /var/named/forward.unixmenخروجی نمونه :zone unixmen.local/IN: loaded serial 2011071001OKبررسی کردن reverse zone :named-checkzone unixmen.local /var/named/reverse.unixmen خروجی :zone unixmen.local/IN: loaded serial 2011071001OKجزئیات DNS سرور را در فایل اینترفیس شبکه اضافه میکنیم.vi /etc/sysconfig/network-scripts/ifcfg-enp0s3TYPE="Ethernet"BOOTPROTO="none"DEFROUTE="yes"IPV4_FAILURE_FATAL="no"IPV6INIT="yes"IPV6_AUTOCONF="yes"IPV6_DEFROUTE="yes"IPV6_FAILURE_FATAL="no"NAME="enp0s3"UUID="5d0428b3-6af2-4f6b-9fe3-4250cd839efa"ONBOOT="yes"HWADDR="08:00:27:19:68:73"IPADDR0="192.168.1.101"PREFIX0="24"GATEWAY0="192.168.1.1"DNS="192.168.1.101"IPV6_PEERDNS="yes"IPV6_PEERROUTES="yes"فایل etc/resolv.conf/ را ویرایش میکنیم.vi /etc/resolv.confآدرس ip نیم سرور را اضافه می کنیم.nameserver 192.168.1.101فایل را ذخیره و سپس می بندیم.سرویس شبکه را مجددا راه اندازی می کنیم.systemctl restart networkتست کردن DNS سرورdig masterdns.unixmen.localخروجی نمونه :; <<>> DiG 9.9.4-RedHat-9.9.4-14.el7 <<>> masterdns.unixmen.local;; global options: +cmd;; Got answer:;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 25179;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 2;; OPT PSEUDOSECTION:; EDNS: version: 0, flags:; udp: 4096;; QUESTION SECTION:;masterdns.unixmen.local. IN A;; ANSWER SECTION:masterdns.unixmen.local. 86400 IN A 192.168.1.101;; AUTHORITY SECTION:unixmen.local. 86400 IN NS secondarydns.unixmen.local.unixmen.local. 86400 IN NS masterdns.unixmen.local.;; ADDITIONAL SECTION:secondarydns.unixmen.local. 86400 IN A 192.168.1.102;; Query time: 0 msec;; SERVER: 192.168.1.101#53(192.168.1.101);; WHEN: Wed Aug 20 16:20:46 IST 2014;; MSG SIZE rcvd: 125nslookup unixmen.localخروجی :Server: 192.168.1.101Address: 192.168.1.101#53Name: unixmen.localAddress: 192.168.1.103Name: unixmen.localAddress: 192.168.1.101Name: unixmen.localAddress: 192.168.1.102اکنون DNS اولیه یا اصلی برای استفاده آماده است.حالا وقت پیکر بندی DNS ثانویه است.تنظیم DNS سرور ثانویه (slave)پکیج های bind را با توجه به دستورات زیر نصب می کنیم.yum install bind bind-utils -yپیکربندی DNS سرور Slaveفایل etc/named.conf/ را ویرایش می کنیم.vi /etc/named.confو در آن ، با توجه به متن زیر تغییرات را اعمال می کنیم.//// named.conf//// Provided by Red Hat bind package to configure the ISC BIND named(8) DNS// server as a caching only nameserver (as a localhost DNS resolver only).//// See /usr/share/doc/bind*/sample/ for example named configuration files.//options {listen-on port 53 { 127.0.0.1; 192.168.1.102; };listen-on-v6 port 53 { ::1; };directory "/var/named";dump-file "/var/named/data/cache_dump.db"; statistics-file "/var/named/data/named_stats.txt"; memstatistics-file "/var/named/data/named_mem_stats.txt";allow-query { localhost; 192.168.1.0/24; };....zone "." IN {type hint;file "named.ca";};zone "unixmen.local" IN {type slave;file "slaves/unixmen.fwd";masters { 192.168.1.101; };};zone "1.168.192.in-addr.arpa" IN {type slave;file "slaves/unixmen.rev";masters { 192.168.1.101; };};include "/etc/named.rfc1912.zones";include "/etc/named.root.key";سرویس DNS را استارت می کنیم.systemctl enable namedsystemctl start namedحال zone های forward و reverse به صورت اتوماتیک از DNS سرور اصلی به /var/named/slaves/ در DNS سرور ثانویه تکرار می شود.ls /var/named/slaves/خروجی :unixmen.fwd unixmen.revاضافه کردن جزئیات DNS سرورجزئیات DNS سرور را در فایل اینترفیس شبکه اضافه میکنیم.vi /etc/sysconfig/network-scripts/ifcfg-enp0s3TYPE="Ethernet"BOOTPROTO="none"DEFROUTE="yes"IPV4_FAILURE_FATAL="no"IPV6INIT="yes"IPV6_AUTOCONF="yes"IPV6_DEFROUTE="yes"IPV6_FAILURE_FATAL="no"NAME="enp0s3"UUID="5d0428b3-6af2-4f6b-9fe3-4250cd839efa"ONBOOT="yes"HWADDR="08:00:27:19:68:73"IPADDR0="192.168.1.102"PREFIX0="24"GATEWAY0="192.168.1.1"DNS1="192.168.1.101"DNS2="192.168.1.102"IPV6_PEERDNS="yes"IPV6_PEERROUTES="yes"فایل etc/resolv.conf/ را ویرایش می کنیم.vi /etc/resolv.confآدرس ip نیم سرور ها را اضافه می کنیم.nameserver 192.168.1.101nameserver 192.168.1.102فایل را ذخیره و می بندیم.سرویس شبکه را مجددا راه اندازی می کنیم.systemctl restart networkپیکربندی فایروالما باید پورت اصلی سرویس DNS راکه 53 است ، در فایروال باز کنیم.firewall-cmd --permanent --add-port=53/tcpراه اندازی مجدد فایروالfirewall-cmd --reloadپیکربندی سطح دسترسی ها ، مالکیت و SELinuxchgrp named -R /var/namedchown -v root:named /etc/named.confrestorecon -rv /var/namedrestorecon /etc/named.confآزمایش DNS سرورdig masterdns.unixmen.localخروجی :; <<>> DiG 9.9.4-RedHat-9.9.4-14.el7 <<>> masterdns.unixmen.local;; global options: +cmd;; Got answer:;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 18204;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 2;; OPT PSEUDOSECTION:; EDNS: version: 0, flags:; udp: 4096;; QUESTION SECTION:;masterdns.unixmen.local. IN A;; ANSWER SECTION:masterdns.unixmen.local. 86400 IN A 192.168.1.101;; AUTHORITY SECTION:unixmen.local. 86400 IN NS masterdns.unixmen.local.unixmen.local. 86400 IN NS secondarydns.unixmen.local.;; ADDITIONAL SECTION:secondarydns.unixmen.local. 86400 IN A 192.168.1.102;; Query time: 0 msec;; SERVER: 192.168.1.102#53(192.168.1.102);; WHEN: Wed Aug 20 17:04:30 IST 2014;; MSG SIZE rcvd: 125dig secondarydns.unixmen.localخروجی :; <<>> DiG 9.9.4-RedHat-9.9.4-14.el7 <<>> secondarydns.unixmen.local;; global options: +cmd;; Got answer:;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 60819;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 2;; OPT PSEUDOSECTION:; EDNS: version: 0, flags:; udp: 4096;; QUESTION SECTION:;secondarydns.unixmen.local. IN A;; ANSWER SECTION:secondarydns.unixmen.local. 86400 IN A 192.168.1.102;; AUTHORITY SECTION:unixmen.local. 86400 IN NS masterdns.unixmen.local.unixmen.local. 86400 IN NS secondarydns.unixmen.local.;; ADDITIONAL SECTION:masterdns.unixmen.local. 86400 IN A 192.168.1.101;; Query time: 0 msec;; SERVER: 192.168.1.102#53(192.168.1.102);; WHEN: Wed Aug 20 17:05:50 IST 2014;; MSG SIZE rcvd: 125nslookup unixmen.localخروجی :Server: 192.168.1.102Address: 192.168.1.102#53Name: unixmen.localAddress: 192.168.1.101Name: unixmen.localAddress: 192.168.1.103Name: unixmen.localAddress: 192.168.1.102پیکر بندی کلاینتجزئیات DNS سرور را در فایل etc/resolv.conf/ را در تمامی سیستم های کلاینت اضافه می کنیم.vi /etc/resolv.conf# Generated by NetworkManagersearch unixmen.localnameserver 192.168.1.101nameserver 192.168.1.102سرویس شبکه را مجددا راه اندازی می کنیم و یا سیستم را ری استارت می کنیم.آزمایش DNS سرورحال ، ما می توانیم با اجرای هر یک از دستورات زیر DNS سرور را آزمایش کنیم.dig masterdns.unixmen.localdig secondarydns.unixmen.localdig client.unixmen.localnslookup unixmen.localخب در این جا سرور های DNS اصلی و ثانویه برای استفاده آماده هستند.جمع بندیما در این آموزش به نحوه ی راه اندازی و پیکربندی DNS سرور با استفاده از bind پرداختیم. و همچنین با جزئیات ریز آن آشنا شدیم. امیدواریم از این آموزش بهره کافی را برده باشید.

ادامه مطلب