آموزش اضافه کردن فضای Swap در دبیان 10Swap یک فضا آزاد روی یک دیسک است که زمانی که مقدار حافظه فیزیکی پر شده است از آن استفاده می شود. هنگامی که مصرف سیستم لینوکس از توان RAM خارج می شود، صفحات غیر فعال از RAM به فضای swap منتقل می شوند. فضای swap می تواند به صورت یک پارتیشن تعویض خاص یا یک فایل مبادله باشد. معمولا هنگام اجرای یک ماشین مجازی دایان یک پارتیشن مبادله وجود ندارد بنابراین تنها گزینه ایجاد یک فایل مبادله است. این آموزش شما را از طریق مراحل اضافه کردن یک فایل مبادله در دبیان 10 Buster راهنمایی می کند. قبل از اینکه شروع کنی برای خرید سرور مجازی دبیان کلیک کنید اگر چه ممکن است، یک فضای swap چندگانه در یک ماشین رایج نباشد. برای بررسی اینکه آیا نصب Debian شما دارای فضای swap است، دستور زیر را اجرا کنید: sudo swapon --show اگر خروجی خالی باشد، به این معنی است که سیستم فضای swap را ندارد. در غیر این صورت، اگر چیزی شبیه زیر دریافت کنید، شما در حال حاضر swap را در سیستم Debian فعال کرده اید. NAME TYPE SIZE USED PRIO /dev/sda2 partition 4G 0B -1 برای فعال کردن swap، کاربرانی که دستورات را اجرا می کنند باید دارای امتیاز sudo باشند. ایجاد یک فایل swap در این مثال، 1G swap را ایجاد و فعال خواهیم کرد. برای ایجاد یک swap بزرگتر، 1G با اندازه فضای swap مورد نظر جایگزین کنید. مراحل زیر نشان می دهد چگونه فایل های مبادله را در دبیان 10 اضافه کنید. ابتدا یک فایل ایجاد کنید که برای مبادله استفاده می شود: sudo fallocate -l 1G /swapfileاگر fallocate نصب نباشد ، شما یک پیغام خطا دریافت خواهید کرد که fallocate failed: Operation not supported که شما می توانید از دستور زیر برای ایجاد فایل swap استفاده کنید: sudo dd if=/dev/zero of=/swapfile bs=1024 count=10485762. فقط کاربر روت باید قادر به خواندن و نوشتن در فایل swap باشد. برای تنظیم مجوزهای صحیح، دستور زیر را وارد کنید: sudo chmod 600 /swapfileاز ابزار mkswap برای تنظیم یک منطقه swap لینوکس در فایل استفاده کنید: sudo mkswap /swapfile 3. فایل swap را فعال کنید: sudo swapon /swapfile برای تغییر دائمی فایل /etc/fstab باز کنید: sudo nano /etc/fstab و خط زیر را وارد کنید: / etc / fstab /swapfile swap swap defaults 0 0 5. با swapon بررسی کنید که آیا مبادله فعال است یا با استفاده از یا free مانند زیر: sudo swapon --showNAME TYPE SIZE USED PRIO/swapfile file 1024M 507.4M -1 sudo free -h total used free shared buff/cache availableMem: 488M 158M 83M 2.3M 246M 217MSwap: 1.0G 506M 517Mتنظیم میزان Swappiness Swappiness یک ویژگی هسته لینوکس است که تعریف می کند که چقدر سیستم از فضای swap استفاده می کند. Swappiness می تواند یک مقدار بین 0 تا 100 داشته باشد. مقدار کم باعث می شود که کرنل تلاش کند تا هر زمان که ممکن است swap اجتناب کند، در حالی که یک مقدار بالاتر باعث می شود که کرنل فضای swap را به شدت مورد استفاده قرار دهد. مقدار swappiness به طور پیش فرض 60 است. شما می توانید مقدار swappiness فعلی را با استفاده از دستور cat چک کنید: cat /proc/sys/vm/swappiness در حالی که مقدار swappiness 60 برای دسکتاپ مناسب است، برای سرورهای تولیدی باید مقداری کمتری تعیین کنید. برای مثال، برای مقدار swappiness به 10: sudo sysctl vm.swappiness=10 برای ایجاد این پارامتر در سراسر راه اندازی مجدد، خط زیر را به فایل /etc/sysctl.conf کنید: /etc/sysctl.conf vm.swappiness = 10 ارزش swappiness بهینه بستگی به حجم کار سیستم شما و نحوه استفاده از حافظه دارد. شما باید این پارامتر را با کمترین مقدار تنظیم کنید تا ارزش مطلوب پیدا شود. حذف یک فایل swap برای غیرفعال کردن و حذف فایل مبادله، مراحل زیر را انجام دهید: با فعال سازی فضای swap را غیرفعال کنید:sudo swapoff -v /swapfile2. /etc/fstab را با ویرایشگر متن خود باز کنید و فایل swap file /swapfile swap swap defaults 0 0 .3. در نهایت، فایل swapfile واقعی را حذف کنید:sudo rm /swapfile نتیجه شما آموخته اید که چگونه یک فایل swap ایجاد کنید و فضای swap را در دستگاه دبیان 10 فعال و پیکربندی کنید.

ادامه مطلببلاگ ها

لیست تمامی بلاگ هاآموزش چک کردن پورت های باز در لینوکساین مقاله روش های متعددی را برای یافتن پورت هایی که در سیستم لینوکس باز است توضیح می دهد. پورت باز چیست؟ شما می توانید پورت های سیستم خود را با جستجو از شبکه با دستورات مانند ss ، netstat یا lsof پیدا کنید. هر پورت می تواند با استفاده از فایروال باز یا بسته شود (فیلتر شده). به طور کلی، یک پورت باز ، یک پورت شبکه است که بسته های دریافتی را از مکان های راه دور می پذیرد. برای مثال، اگر شما یک وب سرور را که در پورت های 80 و 443 است و آن پورت ها در فایروال باز هستند، هرکسی (به جز IPS های مسدود شده) می تواند با استفاده از مرورگر خود به وب سایت های میزبانی شده در وب سرور دسترسی پیدا کند. در این مورد، هر دو 80 و 443 پورت باز هستند. پورت های باز ممکن است یک خطر امنیتی را ایجاد کنند زیرا هر پورت باز می تواند توسط مهاجمان مورد استفاده قرار گیرد تا از یک آسیب پذیری استفاده کند یا نوع دیگری از حملات را انجام دهد. شما فقط باید پورت های مورد نیاز برای عملکرد برنامه خود را افشا و تمام پورت های دیگر را ببندید. برای خرید سرور مجازی کلیک کنیدبررسی پورت های باز با nmap Nmap یک ابزار قدرتمند اسکن شبکه است که می تواند میزبان و شبکه های بزرگ را اسکن کند. این عمدتا برای ممیزی های امنیتی و آزمایش نفوذ استفاده می شود. در صورت وجود، nmap باید اولین ابزار شما در هنگام پورت اسکن باشد. علاوه بر اسکن پورت nmap همچنین می تواند آدرس مک، نوع سیستم عامل ، نسخه های هسته ای و خیلی موارد را تشخیص دهد. دستور زیر از کنسول صادر شده تعیین می کند که کدام پورت ها برای اتصال به شبکه از طریق TCP هستند: sudo nmap -sT -p- 10.10.8.8 -sT به nmap می گوید که پورت TCP را اسکن کند و -p- برای تمام پورت های 65535 اسکن کند. اگر -p- استفاده نشود nmap تنها 1000 پورت را اسکن می کند.خروجی:Starting Nmap 7.60 ( https://nmap.org ) at 2019-07-09 23:10 CESTNmap scan report for 10.10.8.8Host is up (0.0012s latency).Not shown: 998 closed portsPORT STATE SERVICE22/tcp open ssh80/tcp open httpMAC Address: 08:00:27:05:49:23 (Oracle VirtualBox virtual NIC)Nmap done: 1 IP address (1 host up) scanned in 0.41 secondsخروجی بالا نشان می دهد که تنها پورت های 22 ، 80 و 8069 در سیستم هدف باز می باشند. برای اسکن پورت های UDP از -uT به جای -sT استفاده میشود: sudo nmap -uT -p- 10.10.8.8 بررسی پورت های باز با netcatNetcat (یا nc ) یک ابزار خط فرمانی است که می تواند داده ها را از طریق اتصالات شبکه، با استفاده از پروتکل های TCP یا UDP، خواندن و نوشتن انجام دهد. با netcat شما می توانید یک پورت یا دامنه پورت را اسکن کنید. برای مثال برای اسکن کردن پورت های باز TCP در یک دستگاه از راه دور با آدرس IP 10.10.8.8 در محدوده 20-80 شما می توانید از دستور زیر استفاده کنید: nc -z -v 10.10.8.8 20-80 گزینه -z به nc می گوید فقط برای پورت های باز، بدون ارسال هر گونه داده و -v برای اطلاعات بیشتر متنی، اسکن می کند. خروجی چیزی شبیه به این خواهد بود:nc: connect to 10.10.8.8 port 20 (tcp) failed: Connection refusednc: connect to 10.10.8.8 port 21 (tcp) failed: Connection refusedConnection to 10.10.8.8 22 port [tcp/ssh] succeeded!...Connection to 10.10.8.8 80 port [tcp/http] succeeded!اگر می خواهید فقط خطوط با پورت های باز را روی صفحه نمایش داده شود، می توانید نتایج را با دستور grep فیلتر کنید . nc -z -v 10.10.8.8 20-80 2>&1 | grep succeededConnection to 10.10.8.8 22 port [tcp/ssh] succeeded!Connection to 10.10.8.8 80 port [tcp/http] succeeded!برای اسکن برای پورت های UDP گزینه -u را به دستور nc : nc -z -v -u 10.10.8.8 20-80 2>&1 | grep succeeded بررسی پورت های باز با استفاده از Bash Pseudo Device راه دیگری برای بررسی اینکه آیا یک پورت خاص باز یا بسته است با استفاده از Bash Pseudo Device /dev/tcp/.. یا /dev/udp/.. است. هنگام اجرای فرمان در pseudo-device /dev/$PROTOCOL/$HOST/$IP ، Bash یک اتصال TCP یا UDP را به میزبان مشخص شده در پورت مشخص شده باز می کند. عبارت if..else زیر بررسی خواهد کرد که آیا پورت 443 در kernel.org باز است: if timeout 5 bash -c '</dev/tcp/kernel.org/443 &>/dev/null'then echo "Port is open"else echo "Port is closed"fiخروجیPort is openچگونه کد بالا کار می کند؟ زمان وقفه پیش فرض هنگام اتصال به یک پورت با استفاده از یک pseudo device بزرگ است بنابراین ما از دستور timeout برای خاتمه دادن دستور test پس از 5 ثانیه استفاده می کنیم. اگر اتصال به پورت 443 kernel.org برقرار شود، دستور test درست خواهد شد. شما همچنین می توانید از حلقه برای بررسی دامنه پورت استفاده کنید: for PORT in { 20 ..80 } ; do timeout 1 bash -c "</dev/tcp/10.10.8.8/ $PORT &>/dev/null" && echo "port $PORT is open" done خروجی چیزی شبیه به این خواهد بود: port 22 is open port 80 is open نتیجه ما به شما چندین ابزار را پیشنهاد دادیم که می توانید آنها را برای اسکن کردن پورت های باز استفاده کنید. به عنوان مثال، می توانید از ابزار و روش های دیگری برای بررسی پورت های باز استفاده کنید، مثلا می توانید از ماژول socket Python، curl ، telnet یا wget استفاده کنید.

ادامه مطلبآموزش نصب و پیکربندی Squid Proxy در اوبونتو 18.04Squid یک پروکسی است که از پروتکل های شبکه محبوب مانند HTTP، HTTPS، FTP و موارد دیگر پشتیبانی می کند. اکثر اسکوئید ها برای بهبود عملکرد وب سرور با استفاده از درخواست های مکرر، فیلتر کردن ترافیک وب و دسترسی به محتوای جغرافیایی محدود استفاده می شود. این آموزش به شما در فرایند راه اندازی یک Squid Proxy در اوبونتو 18.04 می پردازد. برای خرید سرور مجازی اوبنتو کلیک کنید نصب Squid در اوبونتو بسته Squid در مخزن پیش فرض اوبونتو 18.04 گنجانده شده است. برای نصب آن دستور زیر را به عنوان sudo user وارد کنید:sudo apt updatesudo apt install squidپس از نصب کامل، سرویس Squid به طور خودکار فعال خواهد شد. برای تأیید اینکه نصب و راه اندازی موفق بوده و سرویس Squid در حال اجرا است، دستور زیر را تایپ کنید که وضعیت سرویس را نشان میدهد:sudo systemctl status squid● squid.service - LSB: Squid HTTP Proxy version 3.x Loaded: loaded (/etc/init.d/squid; generated) Active: active (running) since Thu 2019-06-27 11:45:17 UTC...پیکربندی Squid Squid را می توان با ویرایش فایل /etc/squid/squid.conf پیکربندی کنید. شما همچنین می توانید از فایل های جدا شده با گزینه های پیکربندی استفاده کنید که می تواند با استفاده از دستور "include" شامل شود. فایل پیکربندی شامل نظراتی است که هر کدام از گزینه های تنظیم را توضیح می دهد. قبل از هر گونه تغییر، از فایل پیکربندی اولیه پشتیبان گیری کنید:sudo cp /etc/squid/squid.conf{,.orginal} برای ویرایش فایل، آن را در ویرایشگر متن خود باز کنید:sudo nano /etc/squid/squid.confبه طور پیش فرض، Squid پیکربندی شده است که در پورت3128 در تمام اینترفیس های شبکه فعال باشد. اگر می خواهید پورت را تغییر دهید ، خط را با http_port وارد کنید و آدرس IP و پورت جدید را مشخص کنید. اگر هیچ اینترفیسی مشخص نشده باشد، Squid در تمام شبکه ها فعال می شود. /etc/squid/squid.conf# Squid normally listens to port 3128http_port IP_ADDR:PORTدر حال اجرا Squid در تمام اینترفیس ها و در پورت پیش فرض باید برای اکثر کاربران خوب باشد. گزینه دیگری که جالب است، forwarded_for است. به طور پیش فرض، آن فعال است، به این معنی است که خارج از جعبه Squid عمل می کند مانند یک پروکسی سازگار RFC و اضافه کردن آدرس IP مشتری در هدر X-Forwarded-For است. اگر می خواهید تنظیم یک پروکسی transparent را رد کنید و این دستور را به transparent تغییر دهید. /etc/squid/squid.conf #Default:# forwarded_for onدر Squid، شما می توانید چگونگی دسترسی مشتریان به منابع وب را با استفاده از فهرست کنترل دسترسی (ACL ها) کنترل کنید. توجه:به طور پیش فرض، Squid فقط اجازه دسترسی از localhost را می دهد. اگر تمام مشتریانی که از پروکسی استفاده می کنند دارای یک آدرس IP ثابت هستند، شما می توانید یک ACL ایجاد کنید که شامل IP های مجاز می شود. به جای افزودن آدرس های IP در پرونده پیکربندی اصلی، یک فایل اختصاصی اختصاص داده می شود که IP ها را نگه می دارد:/etc/squid/allowed_ips.txt192.168.33.1# All other allowed IPsپس از انجام باز کردن فایل اصلی پیکربندی و ایجاد یک ACL جدید به نام allowed_ips (اولین خط برجسته) و اجازه دسترسی به آن ACL با استفاده از دستور http_access (دومین خط برجسته) را باز کنید:/etc/squid/squid.conf# ...acl allowed_ips src "/etc/squid/allowed_ips.txt"# ...#http_access allow localnethttp_access allow localhosthttp_access allow allowed_ips# And finally deny all other access to this proxyhttp_access deny allمنظور از قوانین http_access مهم است. قبل از اینکه http_access deny all کنید، خط را اضافه کنید. دستور http_access به شیوه ای مشابه قوانین فایروال کار می کند. Squid قوانین را از بالا به پایین می خواند و هنگامی که یک قاعده مطابق با قوانین نباشد ، پردازش نمی شود. هر بار که شما تغییرات را در فایل پیکربندی انجام می دهید، باید سرویس Squid را دوباره راه اندازی کنید تا تغییرات اعمال شود: sudo systemctl restart squid احراز هویت Squid در این آموزش، ما Squid را برای استفاده از Auth پایه پیکربندی خواهیم کرد. این یک روش احراز هویت است که در پروتکل HTTP ساخته شده است. ما از openssl برای تولید رمزهای عبور استفاده می کنیم و username:password را به فایل / etc / squid / htpasswd اضافه کنید، با استفاده از دستور tee که در زیر نشان داده شده است:printf "USERNAME:$(openssl passwd -crypt PASSWORD)\n" | sudo tee -a /etc/squid/htpasswdبیایید یک کاربر با نام "one3erver" با رمز " Sz$Zdg69 " ایجاد کنیم:printf "one3erver:$(openssl passwd -crypt 'Sz$Zdg69')\n" | sudo tee -a /etc/squid/htpasswdخروجی:one3erver:RrvgO7NxY86VMاکنون که کاربر ایجاد می شود گام بعدی، پیکربندی Squid برای فعال کردن احراز هویت پایه HTTP و استفاده از فایل است. پیکربندی اصلی را باز کنید و موارد زیر را اضافه کنید:/etc/squid/squid.conf # ...auth_param basic program /usr/lib/squid3/basic_ncsa_auth /etc/squid/htpasswdauth_param basic realm proxyacl authenticated proxy_auth REQUIRED# ...#http_access allow localnethttp_access allow localhosthttp_access allow authenticated# And finally deny all other access to this proxyhttp_access deny allسه خط اول برجسته ایجاد یک ACL جدید با نام authenticated و آخرین خط برجسته شده است اجازه دسترسی به کاربران معتبر. سرویس Squid را راه اندازی مجدد کنید: sudo systemctl restart squidپیکربندی فایروال فرض کنید شما از UFW برای مدیریت فایروال استفاده می کنید، باید پورت squid را باز کنید. برای این که پروفایل پروفایل Squid را فعال کنید که شامل قوانین برای پورت های Squid پیش فرض است. sudo ufw allow 'Squid' برای تأیید نوع وضعیت: sudo ufw status خروجی چیزی شبیه به موارد زیر است: Status: activeTo Action From-- ------ ----22/tcp ALLOW AnywhereSquid ALLOW Anywhere 22/tcp (v6) ALLOW Anywhere (v6) Squid (v6) ALLOW Anywhere (v6) اگر Squid در یک پورت دیگر غیر از پیش فرض اجرا شود، به عنوان مثال، 8888 شما می توانید اجازه عبور ترافیک در آن پورت را باز کنید: sudo ufw allow 8888/tcp .نتیجه شما یاد گرفته اید که چگونه squid را در اوبونتو 18.04 نصب کنید. Squid یکی از پرطرفدارترین سرورهای ذخیره سازی پروکسی است. این باعث افزایش سرعت وب سرور می شود و می تواند به شما در دسترسی کاربران به اینترنت کمک کند.

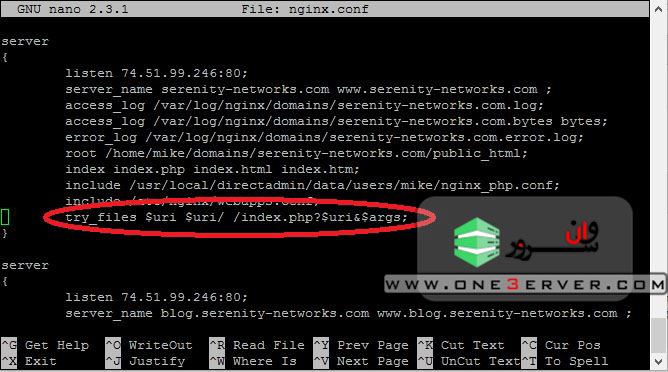

ادامه مطلبسازگاری permalinks وردپرس با nginx در دایرکت ادمیندایرکت ادمین دارای یک پنل کاربری بسیار ساده اما بسیار با ثبات، سریع و بسیار سفارشی در هنگام استفاده از اسکریپت Custombuild 2.0 است . که در آن میتوان از وب سرور Nginx بجای آپاچی استفاده کرد. Nginx بسیار سریع است و در بارهای سنگین خیلی خوب عمل می کند. پس از گذر از serenity-networks.com، در صورتی که از وردپرس استفاده کنید ممکن است لینک های شما کار نکند که مربوط به .htaccess یا permalinks است . اولین کاری که باید انجام دهید این است که permalinks را به حالت پیشفرض تنظیم کنید تا همه چیز دوباره شروع به کار کند. Nginx از فایل های .htaccess استفاده نمی کند و نیازی به بازنویسی URL ندارد و به همین ترتیب permalinks . بنابراین، چگونگی حل این مسئله را با استفاده از پارامترهای تنظیمات در فایل Nginx.conf باید پیدا کرد. در اینجا چگونگی انجام این کار را به شما آموزش می دهیم .برای خرید سرور مجازی با کانفیگ دایرکت ادمین کلیک کنید چگونه می توان URL ها را بازنویسی کرد و WordPress به طور مستقیم با DirectAdmin، Custombuild 2.0 و Nginx کار می کند: اولین چیزی که باید بدانید این است که DirectAdmin چگونه فایلهای پیکربندی Nginx را مدیریت میکند. این بسیار ساده است این کار در پایگاه های کاربر انجام می شود و فایل های پیکربندی در /usr/local/directadmin/data/users/username/nginx.conf واقع شده است. خیلی ساده. هر نام کاربری یک پوشه دارد و در آن پوشه فایل nginx.conf است. این جایی است که می توانید پارامترهای هر کاربر را تنظیم کنید و حتی برای یک کاربر خاص به یک سایت خاص متصل شوید. بنابراین، اولین کاری که ما انجام خواهیم داد این است که به آن دایرکتوری برویم و فایل nginx.conf مناسب را برای کاربر خود ویرایش کنیم. cd /usr/local/directadmin/data/users/به دنبال نام کاربری برای کاربر و سی دی خود به آن دایرکتوری بروید. اگر از دستور LS استفاده کنید، فایل های مختلفی را مشاهده خواهید کرد.در ادامه... برای ویرایش پرونده nginx.conf به جلو بروید و از نانو یا ویرایشگر متن مورد علاقه خود استفاده کنید . با توجه به متغیر server_name سایت درست را درون فایل پیکربندی قرار دهید. همه چیزهایی که لازم دارید انجام دهید این است که فقط یک خط را اضافه کنید، قبل از پایان دادن به "}" برای سایت خاص خود. این دستور است : try_files $uri $uri/ /index.php?$uri&$args; اطمینان حاصل کنید که نقطه ویرگول(;) در انتها قرار دارد ، مهم است. هنگامی که تغییرات را انجام می دهید، پیش بروید و اقدام به ذخیره و بستن کنید . در نانو، این کار با Ctrl-C انجام می شود، سپس Y. اگر خطای مجوزی را دریافت می کنید، باید خروجی و استفاده از sudo را برای ویرایش فایل انجام دهید. پس از ذخیره و خروج به خط فرمان، به جلو بروید و nginx را دوباره راه اندازی کنید تا تغییرات به اجرا درآید.service nginx restartدوباره permalinks را در سایت وردپرسی خود فعال کنید و اکنون باید URL های بازنویسی وردپرس Permalinks را به درستی در سرور Directadmin / Nginx خود داشته باشید. در صورتی که سؤالی دارید، لطفا در نظرات نظر دهید.

ادامه مطلبآموزش نشان دادن لیستی از همه دیتابیس ها در MySQLدر این آموزش توضیح می دهیم که چگونه تمام پایگاه های داده را در یک سرور MySQL یا MariaDB از طریق خط فرمان ببینید. MySQL محبوب ترین سیستم بازاریابی پایگاه داده ارتباطی است. نمایش پایگاه داده MySQL رایج ترین روش برای دریافت یک لیست از پایگاه داده های MySQL با استفاده از سرویس گیرنده mysql برای اتصال به سرور MySQL و اجرای دستور SHOW DATABASES . به سرور MySQL با استفاده از دستور زیر دسترسی پیدا کنید و پسورد کاربر MySQL خود را وارد کنید: mysql -u user -p اگر گذرواژه خود را برای کاربر MySQL تنظیم نکنید، می توانید کلید -p را حذف کنید. از پوسته MySQL دستور زیر را اجرا می کند: mysql>SHOW DATABASES; فرمان فهرستی از تمام پایگاه های داده ای را که برای آن کاربر دارای نوعی از امتیازات اعطا شده است، چاپ می کند . خروجی شبیه این خواهد بود:+--------------------+| Database |+--------------------+| information_schema || opencart |+--------------------+2 rows in set (0.00 sec)فرمان دیگری که می توانید برای فهرست پایگاه های داده استفاده کنید عبارت SHOW SCHEMAS است که مترادف دستور SHOW DATABASES : mysql> SHOW SCHEMAS; خروجی همانند زمانی است که از دستور SHOW DATABASES خروجی گرفتید: +--------------------+| Database |+--------------------+| information_schema || opencart |+--------------------+2 rows in set (0.00 sec)برای خرید سرور مجازی لینوکس کلیک کنیدنمایش تمام پایگاه های داده MySQL برای لیست تمام پایگاه های داده در سرور MySQL شما باید به عنوان یک کاربر که می تواند به تمام پایگاه های داده دسترسی داشته باشید، به طور پیش فرض که کاربر روت MySQL است یا مجموعه ای از امتیاز SHOW DATABASES جهانی را وارد کنید. وارد یک کاربر روت MySQL شوید: mysql -u user -p دستور SHOW DATABASES را اجرا کنید: mysql> SHOW DATABASES; یک لیست از تمام پایگاه های داده در سرور MySQL خواهید دید:+--------------------+| Databases |+--------------------+| information_schema || database_name || mysql || opencart || wordpress || performance_schema || sys |+--------------------+7 rows in set (0.00 sec)فیلتر کردن نتایج بند LIKE را می توان برای فیلتر کردن خروجی دستور SHOW DATABASES با توجه به یک الگوی خاص استفاده کرد. mysql> SHOW DATABASES LIKE pattern; به عنوان مثال، عبارت زیر، تمام پایگاههای داده را که با نام «open» آغاز می شود، باز می گرداند: mysql> SHOW DATABASES LIKE 'open%'; +--------------------+| Database |+--------------------+| opencart |+--------------------+1 rows in set (0.00 sec)علامت درصد ( % ) به معنی صفر، یک یا چند کاراکتر است. اگر می خواهید یک جستجوی پیچیده تر داشته باشید، جدول پایگاه داده information_schema پایگاه داده information_schema که شامل اطلاعات در مورد تمام پایگاه های داده است، درخواست می کنید. بیانیه زیر به شما لیستی از تمام پایگاه های داده ای را می دهد که از "open" یا " word " شروع می شود:mysql> SELECT schema_namemysql> FROM information_schema.schematamysql> WHERE schema_name LIKE 'open%' ORmysql> schema_name LIKE 'word%';+--------------------+| Database |+--------------------+| opencart || wordpress |+--------------------+2 rows in set (0.00 sec)نمایش پایگاه داده MySQL از خط فرمان برای دریافت لیستی از پایگاه های داده بدون ورود به پوسته MySQL، می توانید از دستور mysql با گزینه -e که برای اجرا یا mysqlshow که اطلاعات پایگاه داده ها و جداول را نمایش می دهد، استفاده کنید. این به خصوص مفید است زمانی که شما می خواهید با پایگاه داده های MySQL خود را با استفاده از اسکریپت های پوسته کار کنید. دستور زیر را در ترمینال خود اجرا کنید تا فهرستی از تمام پایگاههای داده را نشان دهید:mysql -u user -p -e 'show databases;'+--------------------+| Database |+--------------------+| information_schema || opencart |+--------------------+در اینجا یک مثال از دستور mysqlshow استفاده می شود: mysqlshow -u user -p خروجی برابر با دستور قبلی خواهد بود. اگر میخواهید خروجی را فیلتر کنید، میتوانید از دستور grep استفاده کنید . نتیجه شما یاد گرفته اید که چگونه یک لیست از تمام پایگاه های داده در سرور MySQL خود داشته باشید.

ادامه مطلبنحوه ذخیره فایل در ویرایشگر Vim / ViVim ویرایشگر متن انتخابی برای بسیاری از کاربران است که زمان زیادی را صرف خط فرمان می کنند. بر خلاف ویراستاران دیگر، Vim دارای چند حالت عملی است که می تواند کمی برای کاربران جدید تهدید کننده باشد. Vim و یا پیشوند آن Vi در MacOS و تقریبا تمام توزیعهای لینوکس نصب شده است. دانستن مبانی Vim به شما کمک خواهد کرد اگر وضعیتی را تجربه کنید که ویرایشگر مورد علاقه شما در آن موجود نیست. در این راهنمای ما توضیح خواهیم داد که چگونه فایل را در Vim / Vi ذخیره کنیم و از ویرایشگر خارج شویم. برای خرید سرور مجازی لینوکس کلیک کنید حالت Vim وقتی ویرایشگر Vim را اجرا می کنید، در حالت فرمان قرار می گیرید. در این حالت می توانید از دستورات vim استفاده کنید و از طریق فایل حرکت کنید. برای اینکه بتوانید متن را تایپ کنید باید با فشار دادن کلید i وارد حالت insert شوید. این حالت به شما این امکان را می دهد که کارکتر ها را به طور یکسان در یک ویرایشگر متنی منظم وارد کنید و آنها را حذف کنید. برای بازگشت به حالت فرمان از هر حالت دیگر، فقط کلید Esc را فشار Esc . فایل را در Vim / Vi باز کنید برای باز کردن یک فایل با استفاده از vim نوع vim و سپس نام فایل مورد نظر برای ویرایش یا ایجاد: vim file.text راه دیگری برای باز کردن یک فایل این است که ویرایشگر را شروع کنید و تایپ کنید :e file_name ، where file_name نام پرونده ای است که می خواهید آن را باز کنید. یک فایل را در Vim / Vi ذخیره کنید دستور ذخیره یک فایل در Vim ::w برای ذخیره فایل بدون خروج از ویرایشگر، با فشار دادن Esc به حالت فرمان، با تایپ :w فشار Esc و Enter بزنید. Esc بزنید نوع :w بزنید Enter همچنین یک فرمان بهروزرسانی وجود دارد :up که تغییرات ذخیره نشده وجود داشته باشد، بافر را به فایل ارسال میکند. برای ذخیره فایل تحت نام دیگری، از :w filewname استفاده کنید و Enter بزنید. یک فایل را ذخیره کنید و از Vim / Vi خارج شوید فرمان ذخیره فایل در Vim و خروج از ویرایشگر عبارت است از :wq . برای ذخیره فایل و خروج از ویرایشگر به طور همزمان، برای انتقال به حالت فرمان، Esc فشار Esc ، تایپ کنید :wq و Enter بزنید.Esc بزنید نوع :wq بزنید Enter فرمان دیگری برای ذخیره یک فایل و خروج از Vim است :x که بافر در فایل را فقط اگر تغییرات ذخیره نشده وجود داشته باشد. ترک Vim / Vi بدون ذخیره کردن فایل برای خروج از ویرایشگر، بدون صرفه جویی در تغییرات، با فشار دادن Esc به حالت فرمان تغییر Esc ، تایپ کنید :q! و EnterEsc بزنید نوع :q! بزنید Enter نتیجه در این راهنمای ما به شما نشان داده ایم که چگونه فایل را در Vim ذخیره کنید و از ویرایشگر خارج شوید. اگر به Vim جدید هستید، از سایت Open Vim بازدید کنید که در آن Vim با یک آموزش تعاملی تمرین می کند.

ادامه مطلبآموزش نصب کامپایلر GCC در اوبونتو 18.04مجموعه کامپایلر GNU (GCC) مجموعه کامپایلرها و کتابخانه ها برای زبان های برنامه نویسی C، C ++، Objective-C، Fortran، Ada، Go و D است. بسیاری از پروژه های منبع باز از جمله ابزارهای گنو و هسته لینوکس با GCC تهیه شده است. این آموزش مراحل مورد نیاز برای نصب کامپایلر GCC در اوبونتو 18.04 را پوشش می دهد. ما به شما نحوه نصب نسخه پایدار و آخرین نسخه GCC را نشان خواهیم داد. دستورالعمل های مشابه برای اوبونتو 16.04 و هر توزیع مبتنی بر اوبونتو شامل کوبونتو، لینوکس مینت و سیستم عامل اولیه استفاده می شود. برای خرید سرور مجازی اوبنتو از لوکیشن های مختلف کلیک کنید پیش نیازها برای اینکه قادر به اضافه کردن مخازن جدید و نصب بسته ها در سیستم اوبونتو باشید، باید به عنوان یک کاربر با مجوزهای sudo وارد سیستم شوید . نصب GCC در اوبونتو مخازن پیش فرض اوبونتو حاوی یک بسته متا با نام build-essential که حاوی کامپایلر GCC و بسیاری از کتابخانه ها و سایر ابزارهای مورد نیاز برای کامپایل نرم افزار است. مراحل زیر را برای نصب کامپایلر GCC اوبونتو 18.04 انجام دهید: با به روز رسانی لیست بسته شروع کنید: sudo apt update بسته تایید build-essential را با تایپ کردن نصب کنیدsudo apt install build-essentialفرمان مجموعه ای از بسته های جدیدی را شامل می شود که شامل gcc ، g++ و make . برای تایید اینکه کامپایلر GCC با موفقیت نصب شده است، از دستور gcc --version استفاده کنید که نسخه GCC را چاپ می کند:gcc --versionنسخه پیش فرض GCC موجود در مخازن اوبونتو 18.04 7.4.0 : gcc (Ubuntu gcc (Ubuntu 7.4.0-1ubuntu1~18.04) 7.4.0Copyright (C) 2017 Free Software Foundation, Inc.This is free software; see the source for copying conditions. There is NOwarranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. GCC در حال حاضر روی سیستم شما نصب شده است و شما می توانید از آن استفاده کنید. کامپایل مثال Hello World کامپایل یک برنامه C یا C ++ پایه با استفاده از GCC بسیار آسان است. ویرایشگر متن خود را باز کنید و فایل زیر را ایجاد کنید: nano hello.c#include <stdio.h>int main(){ printf ("Hello World!\n"); return 0;}فایل را ذخیره کرده و آن را با استفاده از دستور زیر به یک اجرایی کامپایل کنید:gcc hello.c -o hello این یک فایل باینری به نام hello در همان دایرکتوری که در آن شما دستور را اجرا می کنید ایجاد می کنید. اجرای برنامه hello با: ./hello. برنامه نمایش داده خواهد شد: Hello World! نصب چند نسخه GCC در این بخش ما دستورالعمل هایی در مورد نحوه نصب و استفاده از نسخه های مختلف GCC در اوبونتو 18.04 ارائه خواهیم داد. نسخه های جدید تر کامپایلر GCC شامل پشتیبانی از زبان های جدید، عملکرد بهتر، ویژگی های پیشرفته است. در زمان نوشتن این مقاله مخازن پیش فرض اوبونتو شامل چندین نسخه GCC از 5.xx تا 8.xx . آخرین نسخه GCC که 9.1.0 است از پانورامای اوبونتو Toolchain در دسترس است. در مثال زیر، آخرین سه نسخه GCC و G ++ را نصب خواهیم کرد. ابتدا PPA ubuntu-toolchain-r/test به سیستم خود اضافه کنید: sudo apt install software-properties-common sudo add-apt-repository ppa:ubuntu-toolchain-r/test نسخه GCC و G ++ مورد نیاز را با تایپ کردن وارد کنید: sudo apt install gcc-7 g++-7 gcc-8 g++-8 gcc-9 g++-9 دستورات زیر گزینه دیگری برای هر نسخه را پیکربندی کرده و اولویت را با آن مرتبط می کند. نسخه پیش فرض دارای بالاترین اولویت است، در مورد ما که gcc-9 . sudo update-alternatives --install /usr/bin/gcc gcc /usr/bin/gcc-9 90 --slave /usr/bin/g++ g++ /usr/bin/g++-9sudo update-alternatives --install /usr/bin/gcc gcc /usr/bin/gcc-8 80 --slave /usr/bin/g++ g++ /usr/bin/g++-8sudo update-alternatives --install /usr/bin/gcc gcc /usr/bin/gcc-7 70 --slave /usr/bin/g++ g++ /usr/bin/g++-7 بعدا اگر بخواهید نسخه پیش فرض را تغییر دهید، از فرمان update-alternatives : sudo update-alternatives --config gccThere are 3 choices for the alternative gcc (providing /usr/bin/gcc). Selection Path Priority Status------------------------------------------------------------* 0 /usr/bin/gcc-9 90 auto mode 1 /usr/bin/gcc-7 70 manual mode 2 /usr/bin/gcc-8 80 manual mode 3 /usr/bin/gcc-9 90 manual modePress <enter> to keep the current choice[*], or type selection number: شما با لیستی از تمام نسخه های نصب شده GCC در سیستم اوبونتو ارائه خواهید شد. شماره نسخه که میخواهید به عنوان پیشفرض استفاده کنید را وارد کنید و Enter را فشار دهید. این دستور لینک های نمادین را به نسخه های خاصی از GCC و G ++ ایجاد خواهد کرد. نتیجه شما با موفقیت GCC را در اوبونتو 18.04 نصب کردید. اکنون می توانید از صفحه مستندات رسمی GCC دیدن کنید و نحوه استفاده از GCC و G ++ را برای کامپایل برنامه های C و C ++ یاد بگیرید.

ادامه مطلبآموزش فشرده سازی و اکسترکت فایل ها از طریق SSHهنگام اجرای یک وبلاگ یا وبسایت در یک VPS، سرور اختصاصی یا سرور Cloud، شما باید فایلی را برای نصب یا تهیه پشتیبان تهیه کنید و یا بارگیری کنید. اگر اولین بار فشرده سازی فایل ها یا پوشه ها را انجام دهید و هنگامی که فرایند تکمیل می شود، آنها را استخراج کنید، فرآیند آپلود یا دانلود را سریعتر خواهد کرد . بنابراین، چگونه فشرده سازی و استخراج فایل ها در یک سرور را از راه دور انجام دهیم؟ اولین گام در این فرآیند شناسایی نوع آرشیو دقیق با نگاه کردن به فرمت فایل است. رایج ترین انواع آرشیوها Zip هستند ، tar (.tar)، Tar + Gunzip (.tar.gz)، Bzip (.bz2) و Rar (.rar). هر نوع آرشیو دارای فرمان خود برای فشرده سازی / اکسترکت است که در زیر آمده است: برای خرید سرور مجازی لینوکس کلیک کنیدآموزش فشرده سازی فایل ها یا پوشه ها از طریق SSH برای فرمت های مختلف فشرده، شما باید از خطوط فرمان های مختلف استفاده کنید: 1. فایل ZIP : برای فشرده سازی فایل یا پوشه به یک فایل زیپ:zip -r filename.zip file-nameبه عنوان مثال:zip -r hello.zip myfile.doc برای فشرده سازی چندین فایل و یا پوشه در فایل zip:zip -r filename.zip file1 file2 file3 ...به عنوان مثال: zip -r hello.zip a.txt b.php c.zip ...2. Bz2برای فشرده سازی فایل (ONLY) به یک فایل bz2: Bzip2 -zk file3. Gz برای فشرده سازی فایل (ONLY) به یک فایل gz: gzip -c file > file.gz4. Tar برای استخراج یک فایل tar: tar -xvf filename.tar 5. Tar.bz2 برای استخراج یک فایل tar.bz2: tar -xvjf filename.tar.bz2 6. Tar.gz برای استخراج یک فایل tar.gz: tar -xvzf filename.tar.gz به هر حال، شما باید نام فایل فایل های فشرده را با نام فایل های واقعی جایگزین کنید. z (-z) برای gzipping است که بعد از tar (فشرده سازی اضافی) رخ می دهد j (-j) برای bzipping است که بعدا به tar (فشرده سازی اضافی) d (-d) برای decompressing است که با استفاده از دستور gzip ایجاد می شود. c (-c) برای ایجاد فایل است. v (-v) برای verbose است (که من در این توضیح نخواهم بود). f (-f) برای نام فایل (که نام است که به دنبال آن است - آنچه که شما آن را می نامند)

ادامه مطلبآموزش ایجاد Bootable CentOS 7 USB در لینوکسدر این آموزش، ما توضیح خواهیم داد که چگونه یک Bootable CentOS 7 USB از ترمینال لینوکس ایجاد کنیم. شما می توانید از این USB برای بوت کردن و آزمایش و یا نصب CentOS بر روی هر رایانه ای که از بوت شدن از USB پشتیبانی می کند استفاده کنید. پیش نیازها USB درایو 8GB یا بزرگتر کامپیوتر در حال اجرا هر توزیع لینوکس برای خرید سرور مجازی لینوکس کلیک کنید دانلود فایل CentOS ISO دانلود فایل CentOS ISO از صفحه دانلود CentOS که در آن شما می توانید بین "ISO ISO" و "Minimal ISO" را انتخاب کنید. Minimal ISO شامل حداقل بسته های مورد نیاز برای داشتن یک سیستم عامل FunctionOS است. DVD ISO شامل تمام بسته هایی است که می توانند با استفاده از نصب کننده نصب شوند. به احتمال زیاد شما می خواهید نسخه DVD ISO را دانلود کنید. ایجاد سیستم مدیریت محتوا قابل حمل Centos 7 USB Stick در لینوکس در حالی که ابزارهای GUI مختلفی وجود دارد که به شما اجازه می دهد تا ISO را به درایوهای USB بسپارید، در این آموزش، یک CentOS 7 USB Bootable با استفاده از دستور dd ایجاد می کنیم. ایجاد CentOS 7 Bootable USB Stick در لینوکس یک فرآیند سریع و آسان است، فقط مراحل زیر را دنبال کنید. درایو فلش USB را در پورت USB وارد کنید. نام درایو USB خود را با lsblk پیدا کنید. خروجی شبیه این خواهد بود: NAME MAJ:MIN RM SIZE RO TYPE MOUNTPOINTsda 8:0 0 465.8G 0 disk └─sda1 8:1 0 465.8G 0 part /datasdx 8:16 1 7.5G 0 disk └─sdx1 8:17 1 7.5G 0 part /run/media/linuxize/Kingstonnvme0n1 259:0 0 232.9G 0 disk ├─nvme0n1p1 259:1 0 512M 0 part /boot├─nvme0n1p2 259:2 0 16G 0 part [SWAP]└─nvme0n1p3 259:3 0 216.4G 0 part / در مورد ما نام دستگاه USB /dev/sdx اما ممکن است در سیستم شما متفاوت باشد.3. در اکثر توزیع های لینوکس، در هنگام وارد شدن، فلش درایو USB به صورت خودکار نصب می شود. قبل از فلش کردن image اطمینان حاصل کنید که دستگاه USB نصب نشده است. برای انجام این کار از دستور umount استفاده کنید و سپس هر دایرکتوری که در آن نصب شده است (نقطه اتصال) یا نام دستگاه: sudo umount /dev/sdx1 4. آخرین مرحله این است که تصویر CentOS ISO را به درایو USB فلش کنید. اطمینان حاصل کنید که /dev/sdx با درایو خود جایگزین کنید و شماره پارتیشن را اضافه نکنید. همچنین، /path/to/CentOS-7-x86_64-DVD-1810.iso با مسیر فایل ISO جایگزین کنید. اگر فایل را با استفاده از مرورگر وب دانلود کرده اید، باید آن را در پوشه ی Downloads ذخیره شده در حساب کاربری خود ذخیره کنید.sudo dd bs=4M if=/path/to/CentOS-7-x86_64-DVD-1810.iso of=/dev/sdx status=progress oflag=sync این فرمان در حالی که فلش کردن image را نشان می دهد، یک نوار پیشرفت نیز نشان می دهد. بسته به اندازه فایل ISO و سرعت USB، ممکن است روند چندین دقیقه طول بکشد. پس از تکمیل، چیزی شبیه زیر خواهید دید: 1094+0 records in1094+0 records out4588568576 bytes (4.6 GB) copied, 30.523 s, 150 MB/sتمام! نتیجه در این مقاله، شما آموخته اید که چگونه یک bootable CentOS USB از خط فرمان لینوکس ایجاد کنید.

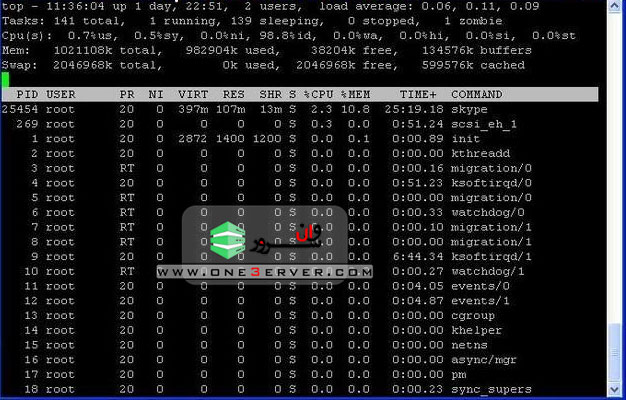

ادامه مطلبدستورات مانیتورینگ سرور های لینوکسهمانطور که مطلع هستید دیباگ نمودن (Debug) و رفع مشکلات سیستم های لینوکس برای اکثر مدیران سیستم و یا ادمین های شبکه با استفاده از دستورات لینوکس که مبتنی بر خط فرمان (Command Line) هستند، عملی بسیار دشوار می باشد. بعنوان ادمین سیستم لینوکس ، سراپا نگاه داشتن سرور لینوکس بدلیل داشتن محیط خط فرمان بسیار دشوار می باشد. به همین دلیل در اینجا چند مورد از دستورات کاربردی که برای سیستم های مبتنی بر لینوکس، مفید می باشند ارائه شده است.این دستورات روی انواع توزیعات مختلف لینوکس قابل اجرا بوده و جهت عیب یابی و رفع مشکلات سرورهای لینوکس و مانیتور کردن آن بسیار مفید می باشند.دستور top - مانیتور نمودن پروسس های لینوکسدستور top جهت مانیتور نمودن عملکرد سیستم های لینوکس/یونیکس بسیار مناسب می باشد و بسیار از مدیران سرور از این دستور استفاده می نمایند.در واقع دستور top در لینوکس، تمامی پروسه ها و فرایندهای Real-Time ی را که فعال و یا درحال اجرا می باشند را بصورت لیستی مرتب نمایش می دهد و این لیست مرتبا به هنگام می شود.با دستور top میتوان میزان مصرف CPU، میزان مصرف حافظه، Swap Memory، سایز Cache، سایز بافر (Buffer) پروسس ها،PID، کاربران، دستورات و.... را مشاهده نمود.همچنین با استفاده از این دستور، امکان مشاهده پروسس هایی که بیشترین میزان مصرف حافظه و یا CPU را دارند، نیز فراهم می شود.بطور مثال در تصویر زیر می توانید خروجی مربوط به دستور top را مشاهده نمایید.vmstat - میزان مصرف حافظه مجازیاز دیگر دستورات لینوکس دستور vmstat می باشد که جهت نمایش میزان مصرف حافظه مجازی (Virtual Memory Statistics)، رشته های هسته (kernerl threads)، دیسک ها، پروسس های سیستمی، وقفه ها (interrupts)، میزان فعالیت پردازنده، (I/O Blocks) بلوک های I/O و .... بکار می رود.بصورت پیش فرض دستور vmstat، روی سیستم های لینوکس وجود نداشته و می بایست جهت فعال سازی آن بسته ای بنام sysstat را روی سیستم نصب نمایید.در تصویر زیر رایج ترین کاربرد دستور vmstat، آورده شده است:lsof – نمایش لیست فایل های بازدستور کاربردی دیگر در سیستم های مبتنی بر Linux/Unix ، دستور lsof می باشد. دستور lsof، جهت نمایش لیستی از تمامی فایل ها و پروسس های باز به کار می رود.فایل های باز شامل تمامی فایل های دیسک، سوکت های شبکه، پروسس ها، دستگاه ها (Devices) و Pipes ها می باشد.از مهمترین موارد استفاده این دستور، زمانی است که هنگام mount/unmount کردن، دیسک نمی تواند un-mount شود و با خطایی نظیر "فایل باز است و یا در حال استفاده می باشد"، همراه است. در نتیجه با استفاده از این دستور می توانید تشخیص دهید که کدام فایل ها در حال حاضر باز می باشند.tcpdump - تجزیه و تحلیل بسته های شبکه دستور tcpdump یکی از پرکاربردترین دستورات لینوکس می باشد. این دستور بعنوان تحلیل بسته های شبکه (network packet analyzer) ویا برنامه محدود کردن بسته های شبکه ای (packets sniffer program) کاربرد زیادی دارد.همچنین امکان ذخیره سازی بسته های خاصی را در فایل ها جهت تجزیه و تحلیل در آینده نیز دارد. دستور tcpdump روی اکثر توزیع های مختلف لینوکس قابل استفاده می باشد.netstat – میزان مصرف شبکهnetstat دستور کاربردی جهت مانیتور کردن مقادیر ورودی و خروجی بسته های شبکه (network packets) می باشد. این دستور جهت مانیتور کردن عملکرد شبکه و برطرف کردن مشکلات احتمالی مربوطه به مدیر سرور کمک شایانی می نماید.htop - مانیتورینگ پروسس های لینوکسدستور htop، دستور بسیار قدرتمند و Real Time جهت مانیتور کردن لحظه ای / آنی پروسس های لینوکس می باشد. این دستور شبیه دستور Top می باشد، با این تفاوت که قابلیت های کاربردی دیگری نظیر مشاهده عمودی ویا افقی پروسس ها، کلید های میانبر، ارائه رابط کاربرپسند جهت مدیریت پروسس ها را نیز میسر می کند.دستور htop، از ابزار های سطح کاربری (third party tool) بوده و بطور پیش فرض روی سیستم های لینوکس نمی باشد. جهت نصب دستور htop، می بایست از بسته های مدیریتی YUM استفاده نمایید.برای خرید سرور مجازی لینوکس کلیک کنیدiotop - مانیتورینگ I/O دیسکاز دیگر دستورات لینوکس، دستور iotop است که بسیار شبیه دستور Top و برنامه htop می باشد، با این تفاوت که دستور iotop با استغاده از توابع محاسباتی، جهت مانیتور کردن و نمایش دیسک I/O و پروسس های لحظه ای استفاده می کند.این دستور بیشتر زمانی بکار می آید که بخواهیم دقیقا پروسس های خواندن/نوشتن (Read/Writes processes) را که فضای زیادی از دیسک مصرف میکنند، بیابیم.iostat - میزان مصرف ورودی / خروجی هاioStat دستور ساده ای جهت جمع آوری و نمایش میزان مصرف دستگاه های ذخیره سازی ورودی و خروجی می باشد. این دستور غالبا جهت بررسی عملکرد دستگاه های ذخیره سازی بکار میرود و می توان با بکاربردن آن مشکلات مربوط به دیسک های لوکال، دستگاه های ورودی و خروجی، دیسک های ریموت نظیر NFS را عیب یابی نمود.iptraf - مانیتورینگ لحظه ای IP شبکه LANاز دیگر دستورات لینوکس، دستور iptraf دستور منبع باز (Open Source) و مبتنی بر کنسول جهت مانیتورینگ لحظه ای IP شبکه LAN ، (Real Time IP LAN Monitoring) می باشد.این دستور اطلاعات بسیار متنوعی نظیر ترافیک IP های ورودی به شبکه شامل TCP flag، ICMP، نقاط ضعف TCP/UDP، بسته های ارتباطی TCP و تعداد byne ها را مانیتور نموده و نمایش می دهد.همچنین اطلاعات مفید و دقیقی از مصرف TCP، UDP، IP، ICMP، non-IP، خطاهایIP checksum ، interface activity و..... را ارائه می دهد.psacct or acct - مانیتورینگ فعالیت های کاربراندستور psacct یا acct، یکی دیگر از دستورات لینوکس و مفید برای مانیتور نمودن تمامی فعالیت های کاربران می باشد. این دستور ابزار بسیاری مناسبی جهت مانیتور نمودن تمامی فعالیت های کاربران که در پس زمینه (Background) در حال اجرا هستند و نیز امکان بررسی دقیق تمامی فعالیت ها در یک نگاه کلی را فراهم نموده و همچنین مشخص می کند که کدام کاربران در حال استفاده از کدام منابع می باشند.این دستورات برای مدیران سرور بسیار کاربردی بوده و امکان بررسی فعالیت های کاربران نظیر اینکه در حال حاضر چه عملی را روی سرور انجام می دهند، کدام دستورات را اجرا می کنند، میزان منابع مصرفی هر یک از آن ها چقدر است، مدت زمانی که روی سیستم فعال هستند را میسر می کند.monit – مانیتورینگ سرویس ها و پروسس های لینوکسmonit دستور منبع باز (Open source) و از ابزار نظارتی پروسس ها می باشد که بطور اتوماتیک پروسس های سیستم مدیریتی، برنامه ها، فایل ها، پوشه ها، مجوز های دسترسی، فایل های سیستمی و checksum را مانیتور می کند.دستور monit ، تمامی سرویس ها نظیر Apache، MySQL، Mail، FTP، ProFTP، Nginx، SSHو غیره را مانیتور می نماید.نتیجه وضعیت سیستم، هم بصورت خط دستور و هم بصورت رابط گرافیکی قابل مشاهده می باشد. - مانیتورینگ پهنای باند شبکه به ازای هر پروسسدستور nethogs نیز دستور منبع باز (Open Source) کوچکی نظیر دستور top می باشد که جهت نمایش فعالیت های شبکه ای هر پروسس روی سیستم شما به کار می رود.همچنین امکان نمایش ترافیک لحظه ای (real time network traffic bandwidth) استفاده شده توسط هر برنامه ویا نرم افزار کاربردی را فراهم می کند.iftop – مانیتورینگ پهنای باند شبکه دستور iftop نیز از دیگر دستورات لینوکس و دستوری منبع باز (Open Source) و terminal-based می باشد که جهت نمایش لیستی از پهنای باند مصرفی که توسط هاست های مبدا و یا مقصد، به کارت شبکه سیستم شما وارد می شود، بکار می رود.توجه داشته باشید که دستور iftop جهت بررسی پهنای باند شبکه بکار می رود در حالی که دستور top جهت بررسی میزان مصرف پردازنده (CPU) بکار می رود.دستور iftop از خانواده دستور top بوده که اینترفیس مشخصی را ماتیتور نموده و پهنای باند مصرفی بین دو هاست مربوطه را نمایش می دهد.monitorix – مانیتورینگ سیستم و شبکه دستور monitorix، از ابزار بسیار سبکی روی هر دو سرور Linux و Unix می باشد که برای مانیتورینگ منابع شبکه و سیستم طراحی شده است.این دستور شامل وب سرور Http خاصی می باشد که بطور مرتب اطلاعات مربوط به شبکه و سیستم را جمع آوری نموده و بصورت گراف ها و یا نمودار ها نمایش می دهد.دستور monitorix، میزان بار مصرفی سیستم (system load average)، تخصیص حافظه (memory allocation)، سالم بودن درایور ها، سرویس های سیستمی، پورت های شبکه ، میزان مصرف ایمیل (Sendmail، Postfix، Dovecot و ...) ، میزان مصرف دیتابیس MySQL، و ..... را مانیتور می نماید.درواقع این دستور جهت مانیتور نمودن عملکرد سیستم بصورت کلی طراحی شده است و امکان خطایابی و یافتن bottleneck و بطور کلی هرگونه فعالیت غیر نرمالی را فراهم می کند.arpwatch – مانیتورینگ فعالیت های Ethernetدستور arpwatch، نوعی از دستورات لینوکس و از ابزار هایی است که برای مانیتور کردن آدرس های (تغییرات MAC و IP address) ترافیک شبکه های اترنت (Ethernet)، روی شبکه های لینوکسی می باشد.این ابزار بطور مرتب ترافیک اترنت (Ethernet) را بررسی نموده و گزارشی از تمامی IP ها و MAC address هایی که در یک برهه زمانی روی شبکه تغییر می یابند را ایجاد می کند.همچنین از قابلیت های دیگر این دستور این است که زمانی که هرگونه تغییری روی این آدرس ها رخ دهد، می تواند ایمیل اطلاع رسانی برای به ادمین شبکه ارسال نماید.این دستور جهت شناسایی حقه های ARP (ARP spoofing)، روی شبکه بسیار کاربردی می باشد.suricata – مانیتورینگ امنیت شبکه دستور suricata، از دستورات بسیار پرکاربرد و منبع باز (Open Source) برای ایمن نمودن شبکه و شناسایی عاملان نفوذی و پیشگیری از مانیتور شدن سیتسم لینوکس، ویندوز و FreeBSD می باشد.این دستور توسط بنیاد غیر انتفاعی OISF (Open Information Security Foundation) طراحی شده است.vnstat PHP – مانیتورینگ پهنای باند شبکهدستور vnstat PHP، از برنامه های کاربردی مبتنی بر وب می باشد که عموما با نام vnstat شناخته می شود. این دستور میزان مصرف ترافیک شبکه را بصورت گرافیکی مانیتور کرده و نمایش می دهد.دستور vnstat PHP، میزان مصرف ترافیک ورودی و خروجی های شبکه را در هر ساعت ویا بطور روزانه، ماهیانه ویا گزارش مصرف کلی نمایش می دهد.nagios – مانیتورینگ شبکه/سروردستور nagios یکی دیگر از دستورات لینوکس، منبع باز (Open Source) و از ابزار های قدرتمند مانیتورینگ بوده که مدیر سرور را قادر می سازد که قبل از آن که مشکلات مرتبط با سرور روی پروسس های اصلی تاثیر بگذارد، بتواند آن ها را یافته و برطرف نماید.با استفاده از سیستم nagios، مدیران شبکه قادر خواهند بود ریموت های لینوکس، ویندوز، سوئیچ ها (Switches)، روتر ها (Routers)، پرینترها را در یک صفحه واحد مدیریت نمایند.همچنین این دستور هر مشکل ویا هر چیزی در رابطه با شبکه و یا سرور را که مشکوک باشد، بصورت هشدار برای ادمین شبکه از طریق ایمیل ارسال می کند.nmo – مانیتورینگ عملکرد لینوکسدستور nmon مخفف Nigel’s performance Monitor می باشد و جهت مانیتور نمودن نمامی منابع لینوکس نظیر CPU، Memory، Disk Usage، Network، Top processes، NFS، Kernelو.... بکار می رود.همچنین این ابزار دو مد آنلاین (Online Mode) و مد ضبط (Capture Mode) جهت ذخیره نمودن نتایج خروجی به فرمت CSV دارد.collectl – ابزار مانیتورینگ چند منظوره ابزار collectl ، ابزار بسیار قدرتمند و جامعی می باشد که می تواند اطلاعات کاملی از منابع سرویس های لینوکس نظیر میزان مصرف CPU ، memory، network، inodes، processes، nfs، tcp، sockets و.... را جمع آوری نماید.

ادامه مطلبمشاهده Uptime لینوکسدر این آموزش ما دستور uptime را توضیح خواهیم داد. همانطور که از نام آن میبینیم، هدف اصلی از دستور uptime این است که نشان دهیم چه مدت سیستم در حال اجرا است. همچنین زمان فعلی، تعداد کاربران وارد شده و متوسط بار سیستم را نمایش می دهد. برای خرید سرور مجازی لینوکس کلیک کنید نحوه استفاده از دستور Uptime نحو دستور العمل uptime به شرح زیر است: uptime [ OPTIONS ] برای نمایش زمان آپدیت سیستم، دستور را بدون هیچ گزینه ای فراخوانی کنید: uptime خروجی چیزی شبیه زیر است: 22:20:33 up 620 days, 22:37, 1 user, load average: 0.03, 0.10, 0.10 22:20:33 زمان سیستم فعلی است. up 620 days, 22:37 طول زمانی که سیستم فعال بوده است. 1 user تعداد کاربران وارد شده است. load average: 0.03, 0.10, 0.10 میانگین بار سیستم برای 1، 5 و 15 دقیقه گذشته است. متوسط بار در لینوکس می تواند کمی گیج کننده باشد. لینوکس بر خلاف سایر سیستم عاملهایی که متوسط بارهای CPU را نشان می دهد، سیستم های بارگذاری سیستم را نشان می دهد. سیستم بار متوسط اندازه تعداد کارهایی که در حال حاضر در حال اجرا هستند یا انتظار برای I / O دیسک را بارگذاری می کنند. اگر میانگین میانگین بار 0.0 باشد، سیستم اغلب بیکار می باشد. اگر متوسط بار برای 1 دقیقه گذشته بالاتر از میانگین 5 یا 15 دقیقه است، بار افزایش می یابد، در غیر این صورت، بار کاهش می یابد. به دلیل افزایش مصرف CPU ، حجم کار دیسک، میانگین بار افزایش می یابد. گزینه های دستور Uptime دستور العمل uptime فقط چند گزینه ای را که به ندرت استفاده می شود ، می پذیرد. گزینه -p ، --pretty به روز رسانی می گوید که خروجی را در فرمت زیبا نمایش می دهد: uptime -p خروجی تنها نشان می دهد که چه مدت سیستم اجرا می شود: up 1 year, 36 weeks, 4 days, 23 hours, 15 minutes گزینه -s ، --since گزینه تاریخ و زمان را از زمان سیستم نشان می دهد: uptime -s 2017-09-01 23:43:32 دو گزینه دیگر عبارتند از: -h ، --help - نمایش پیام کمک و خروج. -V ، --version - اطلاعات نسخه را نشان می دهد و خروج می کند. نتیجه دستور uptime آسان است به یاد داشته باشید و به شما اطلاعات در مورد زمان فعلی، کاربران آنلاین، مدتی که سیستم شما تا به حال فعال بوده و بار متوسط سیستم را نشان میدهد.برگرفته از linuxize.com

ادامه مطلبآموزش فعال کردن SSH در Raspberry PiSecure Shell (SSH) یک پروتکل شبکه رمزنگاری است که برای ارتباط امن بین یک سرویس گیرنده و یک سرور استفاده می شود. در نسخه های اخیر Raspbian، دسترسی به SSH به طور پیش فرض غیر فعال است، اما می توان آن را به راحتی فعال کرد. در این آموزش، ما به شما نحوه فعال کردن SSH را در صفحه Raspberry Pi نشان خواهیم داد. فعال کردن SSH شما اجازه می دهد تا از راه دور به پی شما متصل شده و انجام کارهای اداری و یا انتقال فایل ها انجام دهد. ما فرض می کنیم که Raspbian شما روی Raspberry Pi نصب شده است . فعال کردن SSH در Raspberry Pi بدون صفحه نمایش اگر شما یک صفحه نمایش اضافی HDMI یا صفحه کلید موجود برای اتصال Raspberry Pi ندارید، می توانید به راحتی SSH را با قرار دادن یک فایل خالی به نام ssh (بدون هیچ گونه پسوند) در پارتیشن بوت، فعال کنید. برای فعال کردن SSH روی Raspberry Pi، مراحل زیر را انجام دهید: Raspberry Pi خود را خاموش کنید و کارت SD را بردارید. کارت SD را به کارت خوان رایانه خود وارد کنید. کارت SD به صورت خودکار نصب می شود. با استفاده از مدیر فایل سیستم عامل خود، به پوشه بوت کارت SD بروید. کاربران لینوکس و macOS نیز می توانند این را از خط فرمان انجام دهند. یک فایل خالی جدید به نام ssh، بدون هر گونه افزونه، در داخل پوشه بوت ایجاد کنید. SD کارت را از رایانه خود حذف کرده و آن را در Raspberry Pi قرار دهید. در بوت Pi بررسی خواهد کرد که آیا این فایل وجود دارد و اگر آن را انجام دهد، SSH فعال خواهد شد و فایل حذف خواهد شد. هنگامی که Raspberry Pi بوت می شود شما SSH را می توانید وارد کنید. برای خرید سرور مجازی لینوکس کلیک کنید فعال کردن SSH در Raspberry Pi اگر شما یک مانیتور HDMI را به Raspberry Pi وصل کرده اید می توانید SSH را از طریق GUI دسکتاپ یا از ترمینال به صورت دستی فعال کنید. فعال کردن SSH از رابط کاربری گرافیکی اگر یک GUI را بر فرمان خطی ترجیح می دهید، مراحل زیر را انجام دهید: پنجره "Raspberry Pi Configuration" را از منوی "Preferences" باز کنید. روی برگه "Interfaces" کلیک کنید. گزینه "Enable" را در کنار ردیف SSH انتخاب کنید. برای اعمال تغییرات بر روی دکمه «OK» کلیک کنید. فعال کردن SSH از ترمینال ترمینال خود را با استفاده از Ctrl+Alt+T یا با کلیک کردن بر روی آیکون ترمینال و برای راه اندازی ابزار raspi-config با متن را تایپ کنید: raspi-config با استفاده از کلید بالا یا کلید پایین به «گزینه های رابط کاربری» بروید و Enter فشار دهید. به "SSH" بروید و Enter فشار دهید. از شما خواسته می شود که آیا می خواهید سرور SSH را فعال کنید. "بله" را انتخاب کرده و Enter فشار دهید. پنجره بعدی به شما اطلاع میدهد که سرور SSH فعال است. مطبوعات را وارد کنید بالا به منوی اصلی بروید و گزینه "Finish" را برای بستن محاوره raspi-config انتخاب کنید. روش دیگر، به جای استفاده raspi-config ، شما می توانید به سادگی شروع و فعال کردن سرویس ssh با systemctl کنید: sudo systemctl enable sshsudo systemctl start ssh اتصال Raspberry Pi از طریق SSH برای اتصال به Pi از طریق SSH شما نیاز به دانستن آدرس IP خود را Raspberry Pi دارید. اگر Pi را بدون صفحه اجرا می کنید، می توانید آدرس IP را در جدول اجاره DHCP روتر خود پیدا کنید. در غیر این صورت، اگر مانیتور وصل شده است، از دستور ip برای تعیین آدرس IP استفاده کنید: ip a هنگامی که شما آدرس IP را پیدا کردید، می توانید از رایانه خود به Raspberry Pi خود متصل شوید. کاربران ویندوز می توانند از یک برنامه SSH مانند PuTTY استفاده کنند . لینوکس و کاربر macOS دارای یک سرور SSH به طور پیش فرض نصب شده است و با تایپ کردن می توانید SSH را به Pi تغییر دهید: ssh pi@pi _ip_address تغییر pi_ip_address با آدرس آی پی آدرس pi_ip_address شما. اگر کلمه عبور کاربر "pi" را تغییر نداده اید، به طور پیش فرض raspberry است . هنگامیکه از طریق SSH برای اولین بار متصل می شوید، از شما خواسته می شود تا اثر انگشت کلید RSA را بپذیرید، برای ادامه «تایید» تایید کنید. هنگامی که شما به Raspberry Pi وارد می شوید، شما با پیامی شبیه به یکی از موارد زیر خواهید بود. Linux raspberrypi 4.14.98-v7+ #1200 SMP Tue Feb 12 20:27:48 GMT 2019 armv7l The programs included with the Debian GNU/Linux system are free software; the exact distribution terms for each program are described in the individual files in /usr/share/doc/*/copyright. … اگر شما Pi را به اینترنت متصل می کنید، ایده خوبی برای اجرای برخی از اقدامات امنیتی است. به طور پیش فرض، SSH در بندر 22 گوش می دهد. تغییر پورت SSH به طور پیش فرض لایه امنیتی اضافی را به دستگاه شما می دهد که خطر حملات خودکار را کاهش می دهد. شما همچنین می توانید یک احراز هویت مبتنی بر کلید SSH را تنظیم کرده و بدون ورود رمز عبور وارد شوید. نتیجه شما یاد گرفته اید که چگونه SSH را در Raspberry Pi فعال کنید. شما هم اکنون می توانید به بورد خود وارد شوید و کارهای معمول sysadmin را از طریق فرمان انجام دهید. کاربران لینوکس و macOS می توانند جریان کاری خود را با تعریف همه اتصالات SSH در فایل config SSH ساده سازی کنند.

ادامه مطلبآموزش نصب Slack در CentOS 7Slack یکی از محبوب ترین پلت فرم های همکاری در جهان است که تمام ارتباطات شما را با یکدیگر به ارمغان می آورد. مکالمات در Slack در کانال ها سازماندهی می شوند. شما می توانید کانال های خود را برای تیم ها، پروژه ها، مباحث و یا هر هدف دیگری برای سازماندهی اطلاعات و گفتگو ایجاد کنید. Slack همچنین به شما اجازه می دهد تا با همکاران خود با ارتباطات صوتی و تصویری صحبت کنید و اسناد، تصاویر، فیلم ها و سایر فایل ها را به اشتراک بگذارید. Slack یک برنامه منبع باز نیست و در مخازن CentOS موجود نمی باشد. این آموزش شما را در مورد نحوه نصب Slack در CentOS 7 راهنمایی خواهد کرد. برای خرید CentOs 7 desktop کلیک کنید پیش نیازها دستورات زیر فرض کنید شما به عنوان یک کاربر با امتیازات sudo وارد سیستم شده اید. نصب Slack در CentOS برای نصب Slack در CentOS 7، مراحل زیر را انجام دهید. 1. دانلود Slack ترمینال خود را با استفاده از میانبر صفحه کلید Ctrl+Alt+T یا با کلیک کردن روی نماد ترمینال باز کنید. صفحه Slack for Linux را دانلود کنید و آخرین فایل Slack .RPM (64-BIT) کنید. اگر شما ترجیح می دهید خط فرمان از فرمان wget زیر برای دانلود فایل استفاده کنید: wget https://downloads.slack-edge.com/linux_releases/slack-3.4.0-0.1.fc21.x86_64.rpm 2. نصب Slack پس از تکمیل دانلود، بسته Slack rpm را با اجرای دستور زیر نصب کنید: sudo yum localinstall ./slack-*.rpm 3. شروع Slack حالا که Slack بر روی دسکتاپ CentOS شما نصب شده است، می توانید آن را از خط فرمان شروع کنید با تایپ کردن slack یا با کلیک روی نماد Slack ( Activities → Slack ). هنگامی که Slack برای اولین بار شروع می کنید، یک پنجره مانند زیر نمایش داده می شود:آموزش نصب Slack در CentOS 7از اینجا میتوانید به یک فضای کاری که قبلا عضو آن هستید، وارد شوید یا یک فضای کاری جدید ایجاد کنید و با دوستان و همکارانتان همکاری کنید. به روزرسانی Slack در طول فرآیند نصب، مخزن Slack رسمی به سیستم شما اضافه می شود. برای بررسی محتوای فایل از دستور cat استفاده کنید: cat /etc/yum.repos.d/slack.repo[slack]name=slackbaseurl=https://packagecloud.io/slacktechnologies/slack/fedora/21/x86_64enabled=1gpgcheck=0gpgkey=https://packagecloud.io/gpg.keysslverify=1sslcacert=/etc/pki/tls/certs/ca-bundle.crt این تضمین می کند که نصب Slack شما به صورت خودکار به روز می شود زمانی که یک نسخه جدید از طریق نرم افزار به روز رسانی نرم افزار دسکتاپ شما منتشر می شود. نتیجه در این آموزش، شما یاد گرفتید که چگونه Slack را بر روی دسکتاپ CentOS 7 خود نصب کنید. برای کسب اطلاعات بیشتر در مورد نحوه استفاده از Slack، به صفحه مستند Slack مراجعه کنید .

ادامه مطلبآموزش تغییر پسورد در میکروتیکمیکروتیک به صورت پیشفرض از نام کاربری admin استفاده میکند و همین نکته باعث میشود ، در اولین قدم هکر در سادهترین حالت به بروت فورس پسورد admin بپردازد. البته قبلاً آموزشی را منتشر کردیم تا بتوانید به جلوگیری از بروت فورس بر روی میکروتیک بپردازید اما تغییر یوزرنیم و پسورد در میکروتیک و باعث خواهد شد ، شانس هکر برای بروت فورس نیز به صفر برسد ، چون یوزرنیم شما چیزی غیر از admin خواهد بود.بنابراین تغییر یوزرنیم و پسورد در میکروتیک یکی از نکات اولیه افزایش امنیت میکروتیک خواهد بود.در ادامه با آموزش تغییر یوزرنیم و پسورد در میکروتیک همراه ما باشید.برای خرید سرور مجازی میکروتیک با ارزان ترین قیمت کلیک کنیدتغییر یوزرنیم و پسورد در میکروتیکتغییر یوزرنیم و پسورد از طریق WinBox1- ابتدا winbox خود را باز کرده و به روتر میکروتیک خود متصل شوید.2- از منوی سمت چپ ، به بخش system و Users بروید.آموزش تغییر پسورد در میکروتیک3- حال در این قسمت شما یوزرهای مختلف ساخته شده بر روی میکروتیک خود را مشاهده خواهید کرد که به صورت پیشفرض تنها یک یوزر با نام admin وجود خواهد داشت.4- بر روی نام admin دو بار کلیک نمایید تا تنظیمات آن باز شود.آموزش تغییر پسورد در میکروتیک5- حال در این صفحه شما قادر خواهید بود یوزرنیم و پسورد را تغییر دهید.نکته : ترجیحاً از پسورد بیش از 8 کاراکتر و همچنین پیچیده استفاده نمایید.آموزش تغییر پسورد در میکروتیک بدین شکل شما موفق به تغییر و پسورد از طریق WinBox شدهاید. تغییر پسورد از طریق ترمینال میکروتیک1- به محیط ترمینال میکروتیک خود متصل شوید. با دستور زیر اقدام به تغییر پسورد خود کنید./passwordبدین ترتیب شما موفق به تغییر یوزرنیم و پسورد در میکروتیک خود شدهاید و این خود یک قدم برای افزایش امنیت میکروتیک شما خواهد بود.

ادامه مطلبپیکربندی به روز رسانی خودکار با yum-cron در CentOS 7به طور منظم سیستم CentOS شما یکی از مهمترین جنبه های امنیت سیستم کلی است. اگر شما بسته های سیستم عامل خود را با آخرین تکه های امنیتی به روز نکنید، دستگاه خود را از حملات آسیب پذیر می سازید. اگر شما چندین دستگاه CentOS را مدیریت می کنید، دستیابی به صورت دستی سیستم های بسته بندی ممکن است وقت گیر باشد. حتی اگر شما یک نصب Single CentOS را مدیریت کنید گاهی اوقات شما ممکن است یک به روز رسانی مهم را نادیده بگیرید. این جایی است که به روزرسانی های خودکار مفید است. در این آموزش، ما از طریق فرایند پیکربندی به روز رسانی خودکار در CentOS 7 انجام خواهیم داد. همان دستورالعمل ها برای CentOS 6 اعمال می شود. پیش نیازها قبل از ادامه این آموزش، اطمینان حاصل کنید که به عنوان کاربر با امتیازات sudo وارد سیستم شوید. برای خرید سرور مجازی با سیستم عامل CentOs کلیک کنیدنصب بسته yum-cron بسته yum-cron به شما این امکان را می دهد که به طور خودکار دستور yum را به عنوان یک cron job برای اجرا، دانلود و اعمال به روزرسانی اجرا کنید. احتمالا این بسته قبلا در سیستم CentOS شما نصب شده است. اگر نصب نشد، می توانید بسته را با اجرای دستور زیر نصب کنید: sudo yum install yum-cron پس از نصب کامل، سرویس را فعال و شروع کنید: sudo systemctl enable yum-cronsudo systemctl start yum-cron برای تأیید اینکه سرویس در حال اجرا است، دستور زیر را تایپ کنید: systemctl status yum-cron اطلاعات مربوط به وضعیت سرویس yum-cron بر روی صفحه نمایش داده می شود: ● yum-cron.service - Run automatic yum updates as a cron job Loaded: loaded (/usr/lib/systemd/system/yum-cron.service; enabled; vendor preset: disabled) Active: active (exited) since Sat 2019-05-04 21:49:45 UTC; 8min ago Process: 2713 ExecStart=/bin/touch /var/lock/subsys/yum-cron (code=exited, status=0/SUCCESS) Main PID: 2713 (code=exited, status=0/SUCCESS) CGroup: /system.slice/yum-cron.service پیکربندی yum-cron yum-cron دارای دو فایل پیکربندی است که در پوشه /etc/yum ذخیره می شوند، فایل پیکربندی ساعتی yum-cron.conf و فایل پیکربندی روزانه yum-cron-hourly.conf . سرویس yum-cron تنها کنترل می کند که آیا کارهای cron اجرا خواهند شد یا خیر. ابزار yum-cron توسط /etc/cron.hourly/0yum-hourly.cron و /etc/cron.daily/0yum-daily.cron cron نامگذاری می شود. به طور پیش فرض، ساعت cron به صورتی پیکربندی شده برای انجام هیچ کاری نیست. ا اگر به روز رسانی در دسترس باشد، روزانه cron برای دانلود تنظیم شده است، اما آپدیت های موجود را نصب نکنید و پیام ها را به stdout ارسال کنید. پیکربندی پیش فرض برای سیستم های تولید بحرانی کافی است که شما می خواهید دریافت اطلاعیه ها را انجام دهید و به روز رسانی را به صورت دستی پس از آزمایش به روز رسانی در سرور های تست انجام دهید. فایل پیکربندی در بخش ها ساختار دارد و هر بخش حاوی نظراتی است که هر خط پیکربندی را توصیف می کند. برای ویرایش فایل پیکربندی yum-cron، فایل را در ویرایشگر متن خود باز کنید: sudo nano /etc/yum/yum-cron-hourly.conf بخش اول در بخش اول، [commands] شما می توانید انواع بسته هایی را که می خواهید به روز شود، فعال کنید و پیام ها و دریافت ها را تعریف کنید و تنظیم کنید تا زمانی که در دسترس هستند، به روز رسانی خودکار انجام شود. به طور پیش فرض update_cmd به طور پیش فرض تنظیم شده است که همه بسته ها را به روز رسانی می کند. اگر میخواهید به روزرسانی های خودکار را بدون استفاده انجام دهید، توصیه میشود که مقدار security را تغییر دهید که به شما اجازه میدهد تا بسته هایی را که فقط مسئله امنیتی را حل می کنند، به روز کنید. در مثال زیر ما update_cmd به security تغییر update_cmd و به روز رسانی های ناخواسته را با تنظیم apply_updates به yes تغییر apply_updates : /etc/yum/yum-cron-hourly.conf [commands] update_cmd = security update_messages = yes download_updates = yes apply_updates = no random_sleep = 360بخش دوم نحوه ارسال پیام ها را مشخص می کند. برای ارسال پیام به هر دو stdout و ایمیل تغییر مقدار emit_via به stdio,email . /etc/yum/yum-cron-hourly.conf[emitters] system_name = None emit_via = stdio,email output_width = 80 در بخش [email] می توانید آدرس ایمیل گیرنده و گیرنده را تنظیم کنید. اطمینان حاصل کنید که شما ابزارهایی دارید که می توانند ایمیل هایی که روی سیستم شما نصب شده اند، از قبیل mailx یا postfix ارسال کنند. /etc/yum/yum-cron-hourly.conf [email] email_from = root@centos.host email_to = me@example.com email_host = localhost بخش [base] به شما اجازه می دهد تنظیمات تعریف شده در فایل yum.conf را لغو کنید. اگر می خواهید بسته های خاص را از به روز رسانی حذف کنید می توانید از پارامتر exclude استفاده کنید. در مثال زیر ما بسته [ mongodb ] را حذف می کنیم. /etc/yum/yum-cron-hourly.conf[base] debuglevel = -2 mdpolicy = group:main exclude = mongodb* شما نیازی به ری استارت سرویس yum-cron برای ایجاد تغییرات ایجاد ندارید. مشاهده لاگ ها با استفاده از grep برای بررسی اینکه آیا کارهای مربوط به cron با yum اجرا می شوند، از دستور زیر استفاده کنید: sudo grep yum /var/log/cronMay 4 22:01:01 localhost run-parts(/etc/cron.hourly)[5588]: starting 0yum-hourly.cron May 4 22:32:01 localhost run-parts(/etc/cron.daily)[5960]: starting 0yum-daily.cron May 4 23:01:01 localhost run-parts(/etc/cron.hourly)[2121]: starting 0yum-hourly.cron May 4 23:01:01 localhost run-parts(/etc/cron.hourly)[2139]: finished 0yum-hourly.cron تاریخ به روز رسانی yum در /var/log/yum شده است. شما می توانید آخرین به روز رسانی با استفاده از دستور تیل مشاده کنید: sudo tail -f /var/log/yum.log May 04 23:47:28 Updated: libgomp-4.8.5-36.el7_6.2.x86_64 May 04 23:47:31 Updated: bpftool-3.10.0-957.12.1.el7.x86_64 May 04 23:47:31 Updated: htop-2.2.0-3.el7.x86_64نتیجه در این آموزش، شما آموزش پیکربندی به روز رسانی خودکار با yum-cron در CentOS 7 را یاد گرفتید. با ارسال نظرات و مشکلات خود ما را همراهی کنید. بر گرفته از: linuxize.com

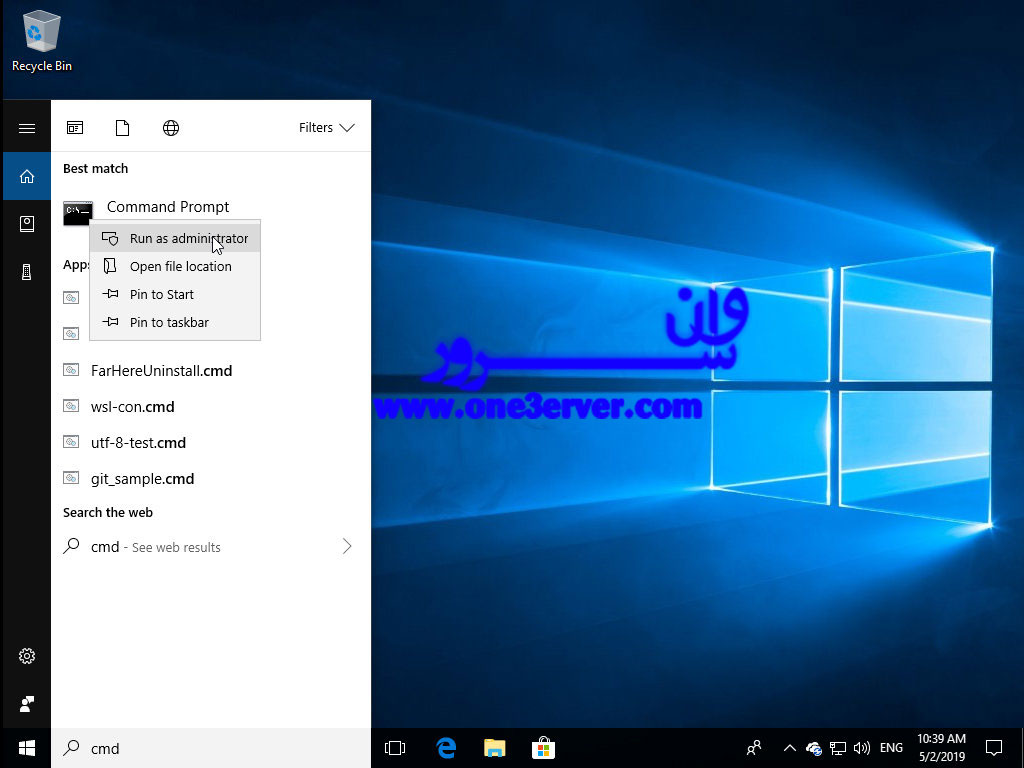

ادامه مطلبآموزش پاک کردن DNS CacheCache DNS یک پایگاه داده موقت است که اطلاعاتی در مورد جستجوی قبلی DNS ذخیره می کند. به عبارت دیگر، هر زمان که شما یک وب سایت بازدید می کنید، سیستم عامل و مرورگر شما یک رکورد برای دامنه و آدرس IP مربوطه را نگه می دارد. این نیاز به درخواستهای تکراری به سرورهای DNS دور را حذف می کند و اجازه می دهد که سیستم عامل یا مرورگر شما به سرعت آدرس URL وبسایت را حل کند. با این حال، در بعضی موارد مانند مسائل مربوط به عیب یابی شبکه یا بعد از تغییر تنظیمات DNS شما باید Cache DNS را فاش کنید. این کارهای DNS cached دی ان اس را پاک می کند و یک جستجوی بعدی را برای حل و فصل دامنه بر اساس تنظیمات DNS پیکربندی شده انجام می دهد. این راهنما دستورالعمل هایی در مورد چگونگی کشیدن حافظه DNS در سیستم عامل های مختلف و مرورگرهای وب را فراهم می کند. Clear / Flush DNS Cache در ویندوز فرایند پاکسازی کش DNS برای تمامی نسخه های ویندوز یکسان است. شما باید خط فرمان را با امتیازات مدیر باز کنید و ipconfig /flushdns اجرا کنید. ویندوز 10 و ویندوز 8 برای پاک کردن کش DNS در ویندوز 10 و 8، مراحل زیر را انجام دهید: cmd را در نوار جستجوی ویندوز تایپ کنید. روی Command Prompt راست کلیک کرده و روی Run as administrator کلیک کنید. این پنجره پنجره Command Prompt را باز می کند. آموزش پاک کردن DNS Cache3. در خط فرمان، خط زیر را تایپ کنید و Enter را فشار دهید: ipconfig /flushdns در صورت موفقیت، سیستم پیام زیر را نشان می دهد: Windows IP Configuration Successfully flushed the DNS Resolver Cache. آموزش پاک کردن DNS Cacheبرای خرید سرور مجازی ویندوز کلیک کنیدویندوز 7 برای پاک کردن حافظه DNS در ویندوز 7، مراحل زیر را انجام دهید: روی دکمه Start کلیک کنید. cmd را در کادر جستجوی منوی Start جستجو کنید. روی Command Prompt راست کلیک کرده و روی Run as administrator کلیک کنید. این پنجره پنجره Command Prompt را باز می کند. در خط فرمان، خط زیر را تایپ کنید و Enter را فشار دهید: ipconfig /flushdns 5. در مورد موفقیت، سیستم پیام زیر را برمیگرداند: Windows IP Configuration Successfully flushed the DNS Resolver Cache. Clear / Flush DNS Cache در لینوکس در لینوکس هیچ حافظه DNS در سطح OS وجود ندارد، مگر اینکه یک سرویس ذخیره مانند Systemd-Resolved، DNSMasq یا Nscd نصب و اجرا شود. فرآیند پاک کردن حافظه DNS متفاوت است با توجه به توزیع لینوکس و سرویس ذخیره شده که از آن استفاده می کنید. Systemd Resolved بیشتر توزیع های مدرن لینوکس مانند اوبونتو 18.04 از سرویس های حل شده سیستم استفاده می کنند تا داده های DNS را کشف کنند. برای پیدا کردن اینکه آیا سرویس اجرا می شود: sudo systemctl is-active systemd-resolved.service اگر سرویس در حال اجرا است دستور اجرا خواهد شد در غیر این صورت شما غیر active خواهد شد. برای پاک کردن کش DNS Resolved Systemd شما می توانید دستور زیر را تایپ کنید. sudo systemd-resolve --flush-caches در مورد موفقیت، دستور هیچ پیامی را ارسال نمی کند. DNSMasq Dnsmasq یک سرور نامحدود DHCP و DNS ذخیره سازی است. اگر سیستم شما DNSMasq را به عنوان یک سرور ذخیره سازی استفاده کند، برای پاک کردن کش DNS شما باید سرویس Dnsmasq را مجددا راه اندازی کنید: sudo systemctl restart dnsmasq.service یا sudo service dnsmasq restart Nscd Nscd یک daemon caching است و سیستم ذخیره سازی DNS مورد نظر برای بیشتر توزیعهای مبتنی بر RedHat است. اگر سیستم شما از Nscd استفاده می کند، برای پاک کردن کش DNS شما باید سرویس Nscd را راه اندازی مجدد کنید: sudo systemctl restart nscd.service یا sudo service nscd restart برای خرید سرور مجازی لینوکس کلیک کنید Clear / Flush DNS Cache در MacOS فرمان کش کشیدن در MacOS کمی متفاوت است بسته به نسخه ای که در حال اجرا هستید. دستور باید به عنوان یک کاربر با مجوز سیستم سیستم اجرا شود (sudo user). برای پاک کردن حافظه DNS در MacOS، مراحل زیر را انجام دهید: Finder را باز کنید به Applications> Utilities> Terminal بروید. این پنجره پنجره ترمینال را باز می کند. در خط فرمان، خط زیر را تایپ کنید و Enter را فشار دهید: sudo killall -HUP mDNSResponderرمز ورود sudo خود را وارد کنید و دوباره وارد شوید. در مورد موفقیت، سیستم هر پیام را نمیدهد. برای نسخه های قبلی MacOS، فرمان کشیدن حافظه پنهان متفاوت است. MacOS نسخه 10.11 و 10.9 sudo dscacheutil -flushcache sudo killall -HUP mDNSResponder MacOS نسخه 10.10 sudo discoveryutil mdnsflushcache sudo discoveryutil udnsflushcaches MacOS نسخه 10.6 و 10.5 sudo dscacheutil -flushcache پاک کردن / فریز کش مرورگر DNS اکثر مرورگرهای وب مدرن دارای یک کلاینت DNS داخلی برای جلوگیری از نمایش هر یک از تکرار هر بار که وب سایت بازدید می شود. گوگل کروم برای پاک کردن کش DNS Google Chrome ، مراحل زیر را انجام دهید: یک برگه جدید را باز کنید و chrome://net-internals/#dns در نوار آدرس Chrome تایپ کنید. روی دکمه "حذف کش میزبان" کلیک کنید. اگر این کار را برای شما انجام ندهید، سعی کنید کش و کوکی ها را پاک کنید. برای باز کردن پنجره "پاک کردن اطلاعات مرور" را فشار دهید CTRL+Shift+Del فشار دهید. محدوده زمانی را انتخاب کنید تمام وقت را انتخاب کنید تا همه چیز را حذف کنید. کادر "کوکی ها و سایر اطلاعات سایت" و "جعبه تصاویر و فایل های ذخیره شده" را بررسی کنید. روی دکمه Clear Data کلیک کنید. این روش باید برای تمام مرورگرهای مبتنی بر Chrome از جمله Chromium، Vivaldi و اپرا کار کند . فایرفاکس برای پاک کردن کش DNS فایرفاکس، مراحل زیر را انجام دهید: در گوشه بالا سمت راست، بر روی نماد همبرگر کلیک کنید ☰ برای باز کردن منوی فایرفاکس: روی ⚙ Options (Preferences) کنید. روی برگه Privacy & Security یا Privacy در سمت چپ کلیک کنید. به قسمت History بروید و بر روی Clear History... کلیک کنید. محدوده زمانی را انتخاب کنید تا پاک شود "همه چیز" را انتخاب کنید تا همه چیز را حذف کنید. تمام جعبه ها را انتخاب کنید و روی "پاک کردن اکنون" کلیک کنید. اگر این کار برای شما انجام نمی شود، سعی کنید به روش زیر بروید و به طور موقت کش DNS را غیرفعال کنید. باز کردن یک برگه جدید و تایپ about:config در نوار آدرس فایرفاکس. جستجو برای network.dnsCacheExpiration ، به طور موقت مقدار را به 0 تنظیم کنید و روی OK کلیک کنید. پس از آن مقدار پیش فرض را تغییر دهید و روی OK کلیک کنید. جستجو برای network.dnsCacheEntries ، به طور temporally مقدار را به 0 و OK را کلیک کنید. پس از آن مقدار پیش فرض را تغییر دهید و روی OK کلیک کنید. نتیجه شما آموخته اید که چگونه Cache DNS را در سیستم عامل های ویندوز، لینوکس و MacOS پاک کنید یا فشرده کنید.

ادامه مطلبآموزش نصب Memcached در اوبونتو 18.04Memcached منبع ذخیره اطلاعات ارزشمند در حافظه با کیفیت بالا و منبع آزاد است. بیشترین استفاده را برای سرعت بخشیدن به برنامه ها توسط ذخیره سازی اشیاء مختلف از نتایج تماس های پایگاه داده مورد استفاده قرار می دهد. در این آموزش، ما روند نصب و پیکربندی آخرین نسخه Memcached را در اوبونتو 18.04 پوشش خواهیم داد. دستورالعمل های مشابه برای اوبونتو 16.04 و توزیع مبتنی بر اوبونتو نیز کاربرد دارند. پیش نیازها قبل از ادامه این آموزش، اطمینان حاصل کنید که به عنوان کاربر با امتیازات sudo وارد سیستم شوید. نصب Memcached بسته های Memcached در مخازن پیش فرض اوبونتو 18.04 گنجانده شده است. نصب بسیار ساده است، فقط مراحل زیر را دنبال کنید: با به روز رسانی لیست بسته apt شروع کنید: sudo apt update Memcached را با تایپ کردن نصب کنید: sudo apt install memcached libmemcached-tools بسته libmemcached-tools شامل چندین ابزار خط فرمان برای مدیریت سرور Memcached را فراهم می کند. sudo add-apt-repository 'deb [arch=amd64] https://repo.mongodb.org/apt/ubuntu bionic/mongodb-org/4.0 multiverse' پس از نصب کامل، سرویس Memcached به طور خودکار شروع خواهد شد. برای بررسی وضعیت سرویس، دستور زیر را وارد کنید: sudo systemctl status memcachedخروجی شبیه این خواهد بود:● memcached.service - memcached daemon Loaded: loaded (/lib/systemd/system/memcached.service; enabled; vendor preset: enabled) Active: active (running) since Tue 2019-04-30 15:13:41 PDT; 37s ago Docs: man:memcached(1) Main PID: 10753 (memcached) Tasks: 10 (limit: 2319) CGroup: /system.slice/memcached.service `-10753 /usr/bin/memcached -m 64 -p 11211 -u memcache -l 127.0.0.1 -P /var/run/memcached/memcached.pid در این مرحله شما Memcached نصب شده و در سرور اوبونتو 18.04 اجرا می شود. پیکربندی Memcached Memcached را می توان با ویرایش فایل /etc/memcached.conf پیکربندی کرد. تنظیمات پیکربندی پیش فرض برای اکثر کاربران کافی است. به طور پیش فرض، Memcached برای گوش دادن به localhost پیکربندی شده است . اگر سرویس گیرنده اتصال به سرور نیز در همان میزبان اجرا شود، نیازی به تغییر پرونده پیکربندی پیش فرض نیست. دسترسی از راه دور هنگامی که Memcached نادرست پیکربندی شده باشد برای انجام یک حمله انکار سرویس توزیع (DDoS) می تواند مورد استفاده قرار گیرد . اگر می خواهید دسترسی از راه دور به سرور Memcached خود را مجاز بدانید، باید فایروال خود را پیکربندی کنید و اجازه دسترسی به پورت 11211 Memcached UDP تنها از مشتری های مورد اعتماد را داشته باشید. مثال زیر فرض می کند که شما می خواهید به سرور Memcached خود را در یک شبکه خصوصی وصل کنید. سرور IP 192.168.100.20 و آدرس IP مشتری آن 192.168.100.30 اوبونتو با یک ابزار پیکربندی فایروال به نام UFW همراه است. به طور پیش فرض UFW نصب شده است، اما فعال نشده است. قبل از اینکه فایروال UFW را فعال کنید، ابتدا قاعده ای را تنظیم کنید که به اتصال SSH های ورودی اجازه می دهد: sudo ufw allow 22 اجازه دادن به ارزیابی از آدرس IP مشتری از راه دور: sudo ufw allow from 192.168.100.30 to any port 11211 UFW را با تایپ کردن فعال کنید: sudo ufw status هنگامی که فایروال شما پیکربندی شده است، گام بعدی این است که پیکربندی Memcached را ویرایش کنید و سرویس Memcached را برای گوش دادن در رابط شبکه شخصی سرور تنظیم کنید: برای انجام این کار، فایل پیکربندی memcached.conf را باز کنید: sudo nano /etc/memcached.conf محل خطی که با -l 127.0.0.1 شروع می شود و 127.0.0.1 با سرور IP 192.168.100.20 جایگزین می کند. /etc/memcached.conf # Specify which IP address to listen on. The default is to listen on all IP addresses # This parameter is one of the only security measures that memcached has, so make sure # it's listening on a firewalled interface. -l 192.168.100.20 راه اندازی مجدد سرویس Memcached برای تغییرات اعمال می شود: sudo systemctl restart memcached شما هم اکنون می توانید به سرور Memcached از محل از راه دور خود متصل شوید. اتصال به Memcached برای اتصال به سرور Memcached شما نیاز به استفاده از یک زبان خاص دارید. PHP برای استفاده از Memcached به عنوان یک پایگاه داده ذخیره سازی برای برنامه PHP خود مانند WordPress ، Drupal ، Joomla یا Magento ، شما باید پسوند php-memcached را نصب کنید: sudo apt install php-memcached Python چندین کتابخانه پایتون برای تعامل با memcache وجود دارد. شما می توانید کتابخانه مورد نظر خود را با استفاده از pip نصب کنید: pip install pymemcache pip install python-memcached نتیجه شما آموخته اید که چگونه Memcached را در سرور اوبونتو 18.04 نصب کنید. برای اطلاعات بیشتر در مورد این موضوع می توانید Memcached Wiki را بخوانید .

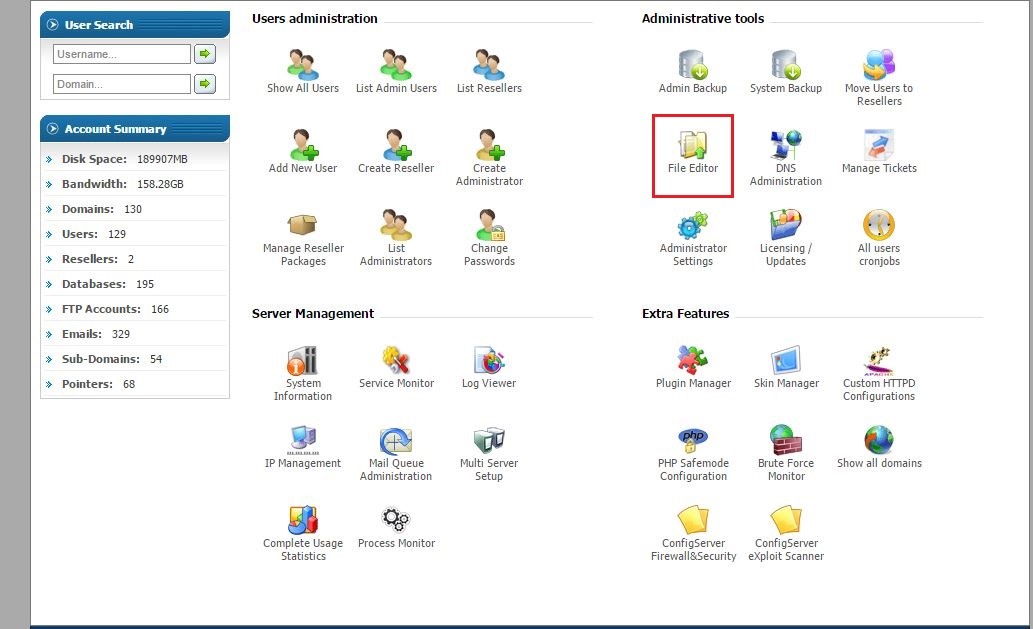

ادامه مطلبفعال سازی Display errors در کنترلپنل DirectAdmin این آموزش فقط برای کاربرانی که دسترسی admin به دایرکت ادمین دارند مقدور میباشد. اگر دسترسی ادمین ندارید به میزبان هاست دایرکت ادمین خود اطلاع دهیدر صورت نیاز داشتن به دایرکت ادمین اختصاصی به صورت سرور میتوانید از سرورها وان سرور استفاده کنید. برای فعال کردنDisplay errorsو مشاهده خطاهای سایت میتوانید مراخل زیر را طی نمائید: ۱. با سطح دسترسی Admin به کنترلپنل DirectAdmin متصل شوید. ۲. در صفحه اول بر روی گزینهی File Editor کلیک نمائید. بعد از کلیک بر روی گزینه بالا به صفحهFile Editor مانند تصویر زیر هدایت میشوید: در این صفحه گزینهی زیر را انتخاب و بروی show file کلیک کنید. نکته* بخاطر داشته باشید بر اساس نوع ورژن php و Build php مورد نظرتان فایل php.ini شما در دایرکتوری دیگه ای تعریف میشود./usr/local/etc/php5/cgi/php.ini - 64.9 KBپس از کلیک در صفحه باز شده باید خط Display_errors را پیدا و وضعیت آنرا از حالت off به on تغییر دهید، سپس بر روی دکمه Save کلیک کنید.پس از اتمام و مشاهده خطای سایت دوباره از همین طریق وضعیت Display_errors را به off تغییر دهید.

ادامه مطلبآموزش بازیابی پسورد ویندوز 2012در این مطلب قصد داریم آموزش ریست یا همان بازیابی پسورد ویندوز سرور 2012 را توسط DVD نصب ویندوز به شما آموزش دهیم.برای خرید سرور مجازی ویندوز با کیفیت بالا کلیک کنیدریست پسورد ویندوز 20121- ابتدا از طریق DVD یا فلش بوت ویندوز 2012 سرور را در دستگاه قرار دهید.2- سپس به حالت نصب ویندوز بروید.3- در این مرحله روی گزینه next کلیک کنید.آموزش بازیابی پسورد ویندوز 2012 3-در این مرحله شما باید رو گزینه Repair your computer کلیک کنید. آموزش بازیابی پسورد ویندوز 2012 4- روی گزینه “Troubleshoot” کلیک نمایید. آموزش بازیابی پسورد ویندوز 2012 5-روی گزینه “Command Prompt” کلیک کنید.آموزش بازیابی پسورد ویندوز 20126-در این مرحله باید به ترتیب دستورات زیر را وارد کنید.– ابتدا به درایو D بروید.d:– سپس دستور زیر را وارد کرده تا به فولدر Windows/System32 بروید.cd windows/system32– دستورات زیر را به ترتیب وارد کرده تا تغییرات مورد نظر انجام پذیرد.ren utilman.exe utilman.exe.oldcopy cmd.exe utilman.exeتوضیح دستور وارد شده بالا:ابتدا شما فایل utilman را تغییر نام داده اید و سپس در خط دوم cmd را جایگرین آن نموده اید.شکل زیر گویای وارد شدن دستورات بالا می باشد.آموزش بازیابی پسورد ویندوز 2012command prompt -7 را بسته و رو گزینه “Continue” کلیک کنید. پس از ریست شدن سیستم، اجازه دهید ویندوز بالا بیاید و در صفحه لاگین برسد.8-حال کلید های ترکیبی Windows Key + U رو بزنید .آموزش بازیابی پسورد ویندوز 2012در این قسمت شما می بینید که محیط Command Prompt برای شما باز شده است. 9- دستور زیر را وارد کنید تا پسورد یوزر Administrato ریست شود. net user administrator abc@123با وارد کردن دستور بالا پسورد یوزر Administrator به abc@123 تغییر کرده است.آموزش بازیابی پسورد ویندوز 2012

ادامه مطلبآموزش تصویری آپدیت میکروتیک ورژن 6 میکروتیک (MikroTik) یک شرکت در لتونی است که در سال ۱۹۹۶ برای توسعه روترها و سیستمهای بیسیم ISP تأسیس شد.،مهمترین محصول این شرکت سیستمعامل میکروتیک است. سیستمعامل میکروتیک مسیریابی است که با استفاده از هسته لینوکس ساخته شدهاست. سیستمعامل میکروتیک علاوهبر قابلیت نصب بر روی رایانههای خانگی، به صورت بسته نرمافزاری-سختافزاری نیز ارائه شدهاستآپدیت میکروتیک به دلیل وجود لایسنس و هزینه بالا، برخی از کاربران امکان آپدیت آنلاین میکروتیک رو ندارن و به علت مسائل امنیتی و باگهایی که با آپدیت جدید میکروتیک برطرف میشن نیاز update mikrotik امری ضروری محسوب میشود. از این رو در این آموزش به صورت ویدیویی و کاملا راحت روش آپدیت ورژن 6 بدون حذف لایسنس رو به شما بزرگواران آموزش میدهیم.وان سرور نیاز شما را به میکروتیک لایسنس لول6 برطرف میکندامکان ارائه سرور مجازی میکروتیک از تمامی لوکیشنها با منابع مختلفبرای دیدن پلنهای سرور مجازی و دریافت سرور میکروتیک کلیک کنیدپیش نیاز آموزش:برای انجام این آپدیت فیلم آموزش به طور کامل و مختصر تمامی موارد رو به شما توضیح میده، که به طور کلی در اینجا بیان میکنم:1- نیاز به یک سرور مجازی میکروتیک یکی از ورژن 62- وارد به سایت https://mikrotik.com/download شوید و نسخه جدید مربوط به ساختار سیستم عامل خودتون پکیج Extra packages رو دانلود کنید.3- نسخه دانلودی رو از زیپ خارج کنید و تمام فایلهای با پسوند npk رو در بخش file وین باکس ( winbox ) میکروتیک دراپ کنید.3- فقط کافیه میکروتیک رو ریستارت کنید و بعد از بالا اومدن میکروتیکتون به جدیدترین نسخه دانلود شده آپدیت میشه.ویدیوی آموزشی update mikrotik

ادامه مطلب